Pour supprimer votre numéro des annuaires inversés, utilisez les formulaires de déréférencement ou le droit à l'oubli prévus par le RGPD sur chaque site identifié. Vous pouvez également solliciter l'outil Google « Résultats vous concernant » pour masquer ces informations et adopter des numéros virtuels afin de prévenir de futures expositions de vos données personnelles.

Laissez-moi vous raconter quelque chose qui m'est arrivé il y a deux ans. Un matin, je reçois un appel d'un "conseiller bancaire" qui connaissait mon nom, mon adresse, et même ma banque. Il parlait de transactions suspectes sur mon compte. J'ai failli tomber dans le piège. Heureusement, j'ai raccroché et rappelé ma banque directement. Devinez quoi ? C'était une arnaque. Mais comment ce type connaissait-il autant de détails sur moi ?

La réponse m'a glacé le sang : mon numéro de téléphone.

Depuis ce jour, j'ai passé des centaines d'heures à étudier ce problème, à tester des solutions, et à protéger mes clients contre ces menaces. Aujourd'hui, je vais vous partager tout ce que j'ai appris. Parce que franchement, si ça m'est arrivé à moi, ça peut arriver à n'importe qui.

Votre numéro de téléphone vaut de l’or

Vous pensez que votre numéro de téléphone n'intéresse personne ? J'ai fait exactement la même erreur. Alors un jour, par curiosité, j'ai tapé mon propre numéro sur Google. Ce que j'ai trouvé m'a choqué.

Mon nom complet s'affichait sur une dizaine de sites. Mon adresse actuelle et mes trois anciennes adresses étaient là, bien visibles. Certains sites listaient même les membres de ma famille. Le pire ? Je n'avais jamais donné mon autorisation à aucun de ces sites.

Faites le test maintenant. Tapez votre numéro entre guillemets dans Google. Je vous attends.

Vous avez vu ? Terrifiant, n'est-ce pas ?

Comment votre numéro de téléphone se retrouve partout ?

Laissez-moi vous expliquer comment ça fonctionne vraiment. Parce que comprendre le mécanisme, c'est déjà commencer à se protéger.

Les fuites de données : bien plus courantes que vous l'imaginez

Chaque fois que vous créez un compte quelque part, vous confiez vos données à une entreprise. Le problème, c'est que toutes les entreprises ne protègent pas vos informations avec le même sérieux.

Prenons un exemple concret. dernièrement, Free a subi une fuite massive. 19 millions de comptes ont été exposés, avec des noms, adresses e‑mail et numéros de téléphone. 19 millions de personnes. En une seule fuite.

France Travail, quant à elle, a connu plusieurs cyberattaques ces dernières années. Rien qu’en 2024, 43 millions de Français ont vu leurs données exposées lors d’une attaque. Des noms, adresses, numéros de téléphone… presque tout y est passé.

Et ce n’est pas fini : ce mois de janvier 2026, notre outil Suivi des fuites de données a déjà détecté 4 nouvelles fuites en France, touchant au total 3 millions d’utilisateurs.

Et ce qui rend la situation encore plus inquiétante ? Dans la plupart des cas, les entreprises ne préviennent même pas les victimes. Vous découvrez que vos données ont été compromises des mois, voire des années plus tard. Parfois, vous ne le découvrez jamais.

Ce qui se passe après une fuite (et pourquoi ça vous concerne)

Une fois que votre numéro de téléphone fuit, beaucoup de médias expliquent qu’il « atterrit sur le darknet ». En réalité, c’est rarement le cas. Le dark web est difficile d’accès : il nécessite des navigateurs spéciaux comme Tor et des adresses en .onion. La plupart du temps, ces données se retrouvent sur le web visible, accessibles via un simple navigateur classique, sans outils particuliers.

Au départ, les cybercriminels achètent et vendent ces informations, mais après un certain temps, elles peuvent se retrouver librement dans la nature, téléchargeables par n’importe qui. Ils croisent ces données avec d’autres bases volées et reconstituent des profils complets sur vous : identité, habitudes, comptes associés. Et ensuite, ils passent à l’action.

J'ai vu des personnes se faire vider leur compte bancaire. J'ai vu des identités volées pour contracter des crédits. J'ai vu des gens harcelés pendant des mois parce que leur numéro était devenu public.

Et le SIM swapping ? C'est probablement l'arnaque la plus vicieuse que j'ai rencontrée. Un fraudeur convainc votre opérateur de transférer votre numéro vers sa propre carte SIM. En quelques minutes, il reçoit tous vos appels et SMS. Il peut réinitialiser vos mots de passe, accéder à vos comptes bancaires, vider vos cryptomonnaies. Tout ça parce qu'il contrôle votre numéro.

Une fois votre numéro exposé, vous devenez une cible privilégiée pour des attaques complexes comme le piratage de ligne téléphonique.

Les annuaires inversés : votre vie privée en vente libre

Mais les fuites de données ne représentent qu'une partie du problème. L'autre partie, encore plus sournoise, ce sont les annuaires inversés et les courtiers en données.

Un jour, un membre de famille m'appelle, paniqué. Il avait reçu un courrier de menace à son domicile. L'expéditeur connaissait son numéro de téléphone, son adresse, les prénoms de ses enfants, et le montant approximatif de ses revenus.

Je savais direct d’où ça sortait : un simple site de « reverse phone lookup ». Vous tapez un numéro, vous payez quelques dollars, et vous récupérez un dossier complet.

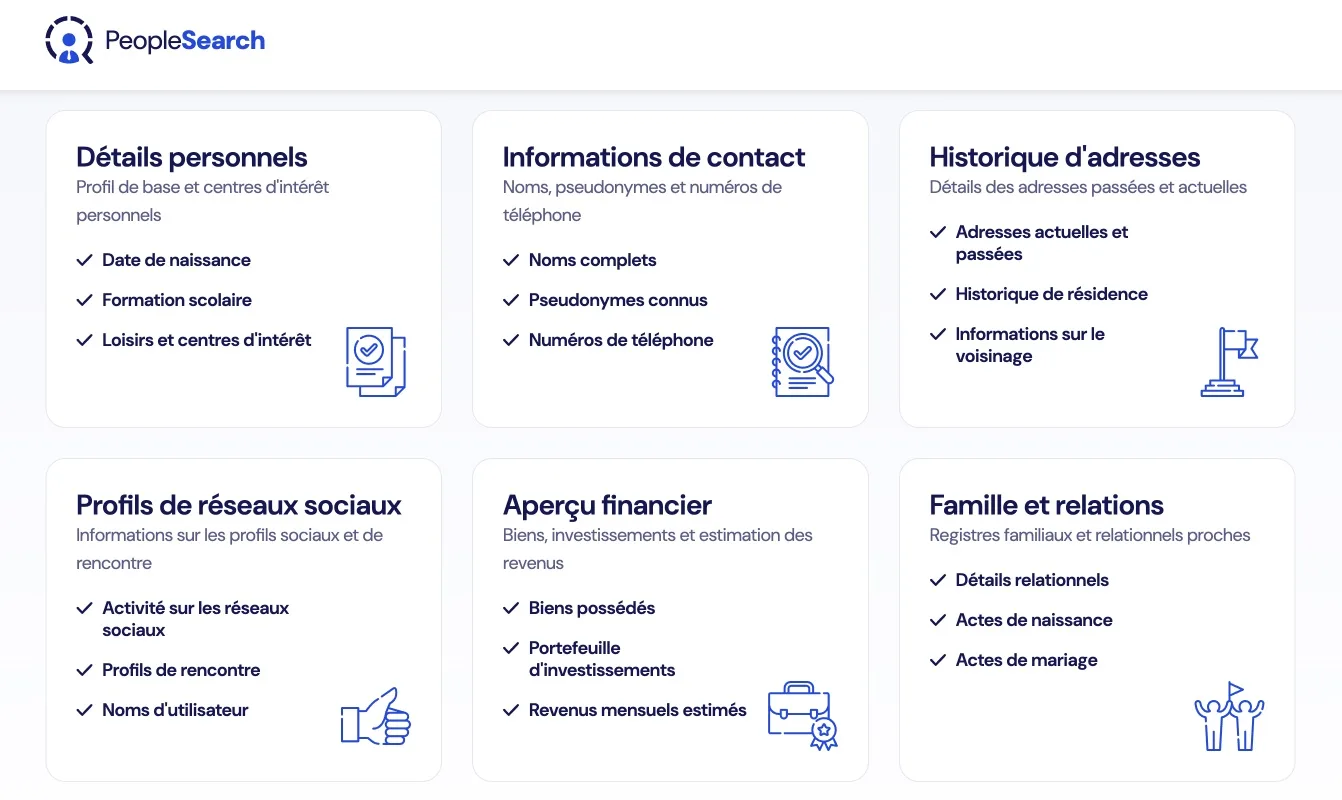

Ces plateformes fonctionnent comme de véritables usines à données. Elles aspirent tout ce qu'elles peuvent trouver sur vous. Elles compilent les registres publics, scannent les réseaux sociaux, achètent des bases de données à d'autres courtiers. Ensuite, elles empaquetent tout ça et le revendent.

Le plus dérangeant dans tout ça ? Ces entreprises prétendent que c'est parfaitement légal. Elles se cachent derrière les registres publics et les conditions d'utilisation que personne ne lit jamais.

Comment se protéger ?

Après des années à combattre ce problème, j'ai développé une méthode en plusieurs étapes. Elle n'est pas parfaite, mais elle réduit considérablement les risques.

Voici exactement ce que je fais.

Étape 1 : Découvrir l'ampleur des dégâts

Avant de protéger quoi que ce soit, vous devez savoir où vous en êtes. Commencez par vérifier si vos données ont déjà été compromises.

Allez sur Have I Been Pwned ou sur notre outil de détection de fuite données et entrez votre email. C'est gratuit et vous dira si votre adresse email (et souvent votre numéro associé) figure dans des fuites de données connues.

Ensuite, faites ce que je vous ai dit au début : tapez votre numéro entre guillemets dans Google. Regardez ce qui apparaît. Notez chaque site qui affiche vos informations.

Étape 2 : Exiger le retrait de vos données

Maintenant vient la partie fastidieuse, mais cruciale. Vous allez demander à chaque site de supprimer vos informations. En France et en Europe, le RGPD (Règlement Général sur la Protection des Données) est votre meilleur allié : il oblige ces sites à supprimer vos données sur simple demande, peu importe l'origine de la fuite.

Voici comment procéder. Créez un document pour lister chaque site repéré sur Google. Notez la date de votre demande et gardez une copie de vos échanges. Si un site refuse ou ne répond pas sous 30 jours, vous pourrez saisir la CNIL.

Les cibles prioritaires (ceux qui exploitent les fuites) :

-

Les "Prédateurs" sponsorisés (ex: People-search.net, Revyp.com, Find-persons.com) : Ce sont les sites que vous voyez en haut de la page Google. Ils récupèrent des bases de données de fuites massives pour vous les revendre. Attention : ce sont des pièges à abonnement caché. Ne payez jamais les "0,50 €" demandés pour un rapport. Allez directement en bas de leur page d'accueil pour trouver le lien "Droit à l'oubli" ou "Opt-out". Remplissez leur formulaire sans jamais donner vos coordonnées bancaires.

-

Les annuaires de "Data Brokers" (ex: 118 000, Infobel, ou sites de reverse lookup) : Ces plateformes compilent tout ce qui traîne sur le web, y compris des données issues de fuites anciennes. Cherchez le lien "Mentions légales" ou "Supprimer mes données" (souvent en bas de page). Ils ont l'obligation légale de traiter votre demande de rétractation gratuitement.

-

Les annuaires de profils (ex: Hoodspot, Societe.com) : Ces sites "aspirent" les registres officiels mais aussi des données personnelles liées à votre activité. Si vos informations privées (adresse personnelle, portable) y apparaissent à cause d'une fuite ou d'un mauvais paramétrage, vous devez demander leur déréférencement pour motifs de sécurité.

-

L'outil Google "Résultats vous concernant" : C'est votre arme la plus rapide contre les fuites de données indexées. Depuis votre application Google (en cliquant sur votre profil), vous pouvez signaler les résultats qui affichent vos coordonnées personnelles. Google pourra masquer ces liens, rendant vos données de fuite invisibles pour quiconque vous cherche par votre nom ou votre numéro.

Attention cependant. Ces sites republient souvent les données après quelques mois. Ils les récupèrent depuis d'autres sources. Donc tous les six mois, je refais une vérification complète. C'est pénible, mais c'est nécessaire.

Étape 3 : Créer une barrière entre vous et le monde

Maintenant, parlons prévention. L'erreur que font la plupart des gens ? Ils donnent leur vrai numéro partout.

Moi, j'utilise un système à trois niveaux. Mon numéro principal, que seuls ma famille et mes amis proches connaissent. Un numéro secondaire pour le travail et les services importants. Et des numéros virtuels jetables pour tout le reste.

Google Voice, Travelsim, Burner... il existe plein d'applications qui créent des numéros virtuels peu coûteux. Quand je m'inscris sur un site douteux, j'utilise un de ces numéros. Si je commence à recevoir du spam, je le brûle et j'en crée un nouveau.

Cette simple stratégie a réduit mes appels indésirables de 90%.

Étape 4 : Blinder votre carte SIM

Le SIM swapping m'obsède. Parce que j'ai vu trop de victimes. Alors j'ai mis en place toutes les protections possibles.

Appelez votre opérateur téléphonique dès aujourd'hui. Demandez-leur d'ajouter un code PIN sur votre compte. Ce code sera nécessaire pour tout changement, y compris le transfert de votre numéro vers une nouvelle SIM.

Ensuite, activez toutes les alertes disponibles. Vous voulez être prévenu immédiatement si quelqu'un essaie de modifier vos paramètres de compte.

Certains opérateurs proposent même des protections anti-swap premium. Ça vaut chaque centime investi.

Étape 5 : Renforcer l'authentification (intelligemment)

L'authentification à deux facteurs (2FA) est essentielle. Mais voici le piège : ne comptez jamais uniquement sur les SMS.

Pourquoi ? Parce que si quelqu'un réussit un SIM swap, il reçoit vos codes par SMS. Votre protection devient votre point faible.

Utilisez plutôt des applications d'authentification comme Google Authenticator, Authy, ou Microsoft Authenticator. Ces apps génèrent des codes directement sur votre téléphone, sans passer par le réseau téléphonique.

Encore mieux : investissez dans une clé de sécurité physique comme YubiKey. C'est ce que j'utilise pour mes comptes les plus sensibles.

Étape 6 : Devenir sélectif

Maintenant, je vais vous partager mon test en trois questions. Avant de donner mon numéro à un service, je me demande :

Question 1 : Ce service a-t-il vraiment, vraiment besoin de mon numéro ? Une app de lampe torche n'a pas besoin de votre numéro. Un site de recettes non plus. Soyez honnête avec vous-même.

Question 2 : Quelle est la réputation de cette entreprise en matière de sécurité ? Cherchez leur nom sur Google avec le mot "data breach". Vous seriez surpris de ce que vous trouverez.

Question 3 : Que disent leurs conditions d'utilisation sur le partage de données ? Oui, je sais, personne ne les lit. Mais cherchez au moins les mots "third party" et "share". Si l'entreprise partage vos données avec des tiers, fuyez.

Étape 7 : Surveiller comme un faucon

Même avec toutes ces protections, vous devez rester vigilant. J'ai mis en place une routine mensuelle que je suis religieusement.

Chaque premier du mois, je vérifie mes relevés bancaires ligne par ligne. Je consulte mon rapport de crédit gratuit. Je recherche mon numéro sur Google pour voir si de nouvelles entrées sont apparues. Je passe en revue les connexions récentes sur tous mes comptes importants.

Ça me prend environ une heure par mois. Une heure pour dormir tranquille le reste du temps.

Conclusion

Si vous ne retenez qu'une seule chose de cet article, que ce soit celle-ci : commencez aujourd'hui.

Pas demain. Pas la semaine prochaine. Aujourd'hui.

Faites une recherche Google de votre numéro maintenant. Passez une heure à demander la suppression de vos données sur les deux ou trois premiers sites que vous trouvez.

Chaque petite action compte. Chaque couche de protection supplémentaire rend la vie plus difficile aux personnes malveillantes. Et croyez-moi, après avoir passé des années à réparer les dégâts causés par des violations de données, je peux vous dire que la prévention vaut infiniment mieux.

Alors, qu'est-ce que vous attendez ? Votre numéro de téléphone est déjà là-bas, quelque part sur Internet. La seule question qui compte : qu'allez-vous faire pour le protéger ?

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse