Pour ouvrir des documents suspects sans compromettre votre ordinateur, utilisez le logiciel Dangerzone qui convertit les fichiers en PDF sécurisés dans un environnement isolé. Vous pouvez également activer la Sandbox Windows sur les versions professionnelles ou configurer une machine virtuelle avec VirtualBox. Ces méthodes permettent de confiner les virus ou ransomwares et d'éviter la propagation de logiciels malveillants sur votre système principal.

Dans notre utilisation de l'informatique, notamment de nos e-mails, l'ouverture de documents suspects n'est malheureusement pas une chose si rare que cela, et elle peut avoir de graves conséquences.

Dans le domaine privé, si un virus arrive sur votre machine, il pourrait, par exemple, recueillir des données sensibles comme des données bancaires, et les transférer à des pirates, ou tout simplement endommager votre machine.

Pour le domaine professionnel, des documents suspects peuvent aussi cacher des logiciels de type ransomware qui bloquent tous les fichiers de l'entreprise et demandent de payer des sommes pharaoniques pour les débloquer. Alors, dans cet article, nous allons vous aider à ouvrir des documents suspects sans prendre de risques.

N'ouvrez jamais directement des documents suspects

Des documents suspects, on en a tous eu. Généralement, ils proviennent de mails dont l'objet est de nous faire peur en se faisant passer pour la police, par exemple, ou au contraire de nous faire espérer des gains.

Parfois, c'est beaucoup plus subtil, et dans ce cas, il peut être un peu compliqué de réussir à voir que ce document est suspect. Quoi qu'il en soit, si jamais vous avez le moindre doute sur l'un de ces documents suspects, il y a une règle d'or.

NE L'OUVREZ JAMAIS ! Comme le dit si bien l'adage, mieux vaut prévenir que guérir, et il vaut donc mieux être trop prudent que risquer une infection par un virus.

Pour cela, voici trois solutions qui marchent très bien.

Faire passer ses documents suspects dans le logiciel Dangerzone

La première, c'est de passer par un logiciel tiers. Le plus efficace dans ce domaine, mais aussi sûrement le plus complet, s'appelle Dangerzone. L'idée, c'est qu'il va convertir ces documents suspects en PDF sécurisés.

Pour les plus curieux du fonctionnement de ce logiciel, il va créer des Sandboxes dans le Docker, le tout sans aucun accès au réseau afin d'isoler tout virus qui aurait été inclus dans votre document.

Vous récupérez ainsi un document que vous pouvez ouvrir sans aucun souci. Là où le logiciel est très bon, c'est qu'il vous transforme non seulement en PDF, mais aussi des fichiers de traitement de texte et même des photos.

Encore mieux, il existe une version de Dangerzone sur Linux, sur Windows, mais aussi Mac OS. Ainsi, peu importe votre système d'exploitation, vous allez trouver une version de ce logiciel qui est compatible !

Dangerzone peut convertir ces types de documents en PDF sécurisés :

- PDF ( .pdf )

- Microsoft Word ( .docx, .doc )

- Microsoft Excel ( .xlsx, .xls )

- Microsoft PowerPoint ( .pptx, .ppt )

- Texte ODF ( .odt )

- Feuille de calcul ODF ( .ods )

- Présentation ODF ( .odp )

- Graphiques ODF ( .odg )

- Jpeg ( .jpg, .jpeg )

- GIF ( .gif )

- PNG ( .png )

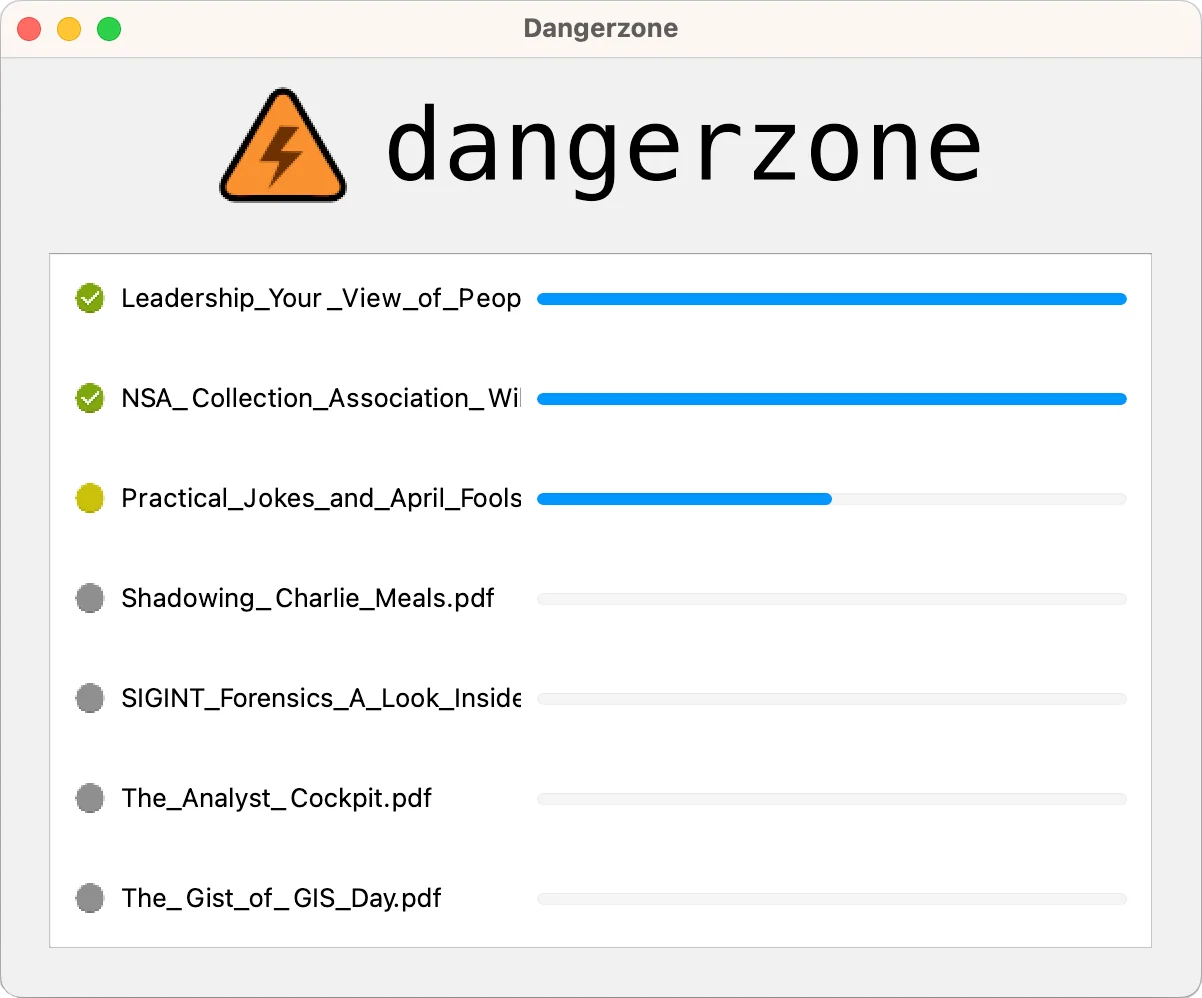

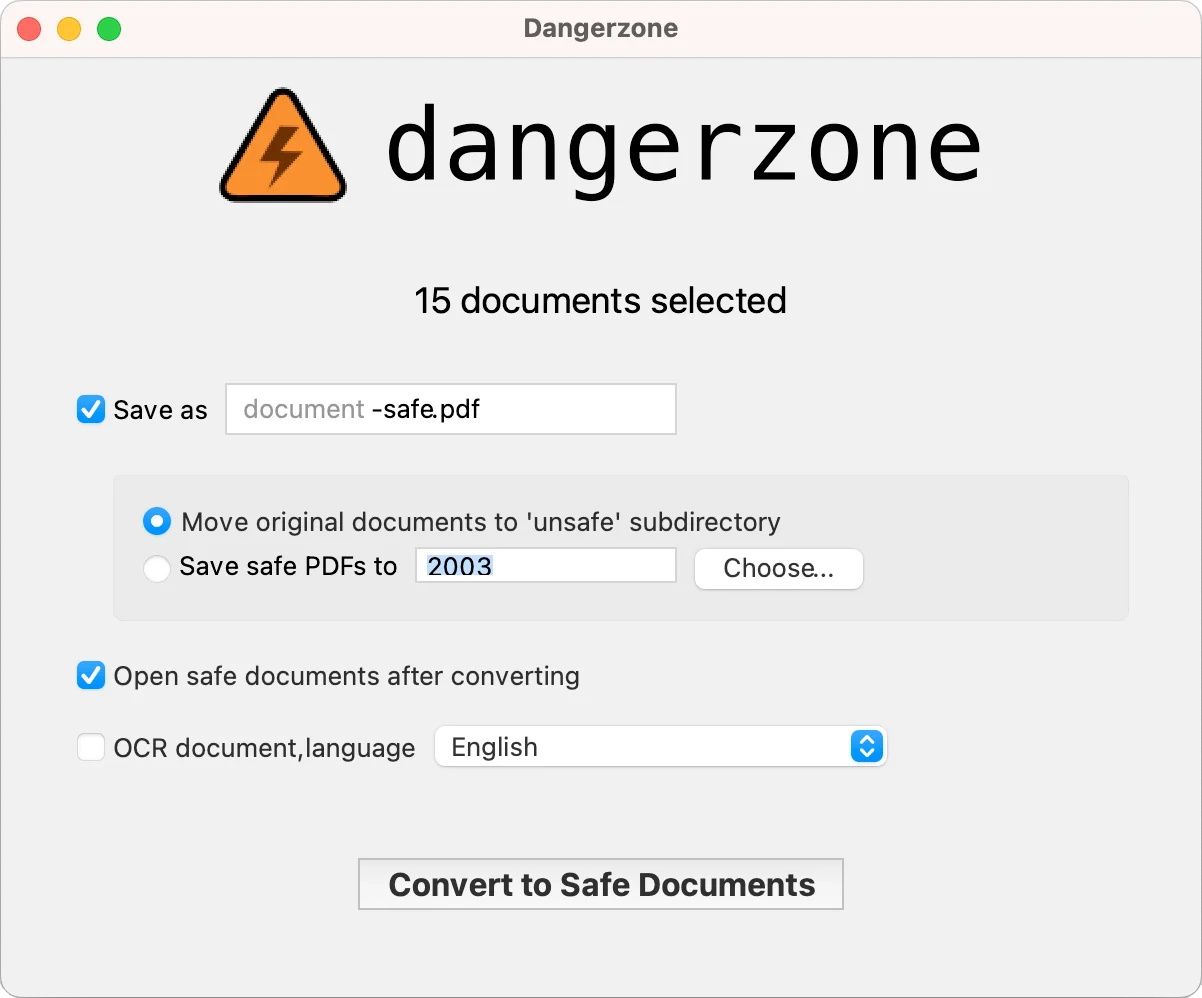

Pour ce qui est de l'utilisation de ce dernier, là encore, il n'y a rien de bien compliqué. On vous a détaillé les différentes étapes que vous allez suivre ci-dessous :

- Téléchargez Dangerzone suivant votre système d'exploitation.

- Lancez Dangerzone.

- Téléchargez le document suspect (mais ne l'ouvrez surtout pas).

- Choisissez le document sur Dangerzone.

- Configurez les options.

- Une fois la sécurisation terminée, supprimez le document d'origine (toujours sans l'ouvrir).

- Ouvrez la version sécurisée du document.

Utiliser la Sandbox pour les utilisateurs Windows

Quand on vous parlait un peu plus en détail du fonctionnement de Dangerzone, on vous a évoqué l'utilisation d'une Sandbox. Eh bien sachez que si vous êtes un utilisateur de Windows, vous pouvez vous aussi l'utiliser.

Si vous êtes sur Linux ou Mac OS, malheureusement pour vous, il va falloir trouver une autre solution pour vos documents suspects. On vous encourage donc à prendre la première ou troisième option.

Si vous êtes sur Windows par contre, vous allez pouvoir utiliser cette fameuse Sandbox Windows dont on vient de vous parler. Attention quand même pour que cela fonctionne, vous devez avoir une version "professionnelle" de votre système d'exploitation.

Si ce n'est pas le cas, vous ne pourrez pas activer la Sandbox. Enfin, sachez qu'en plus d'avoir la version professionnelle, vous devrez obligatoirement être sous Windows 10 ou bien 11 sur votre machine.

Tout ceci étant dit, intéressons-nous plus en détail à cette Sandbox.

Voici comment l'activer et l'utiliser sur votre ordinateur :

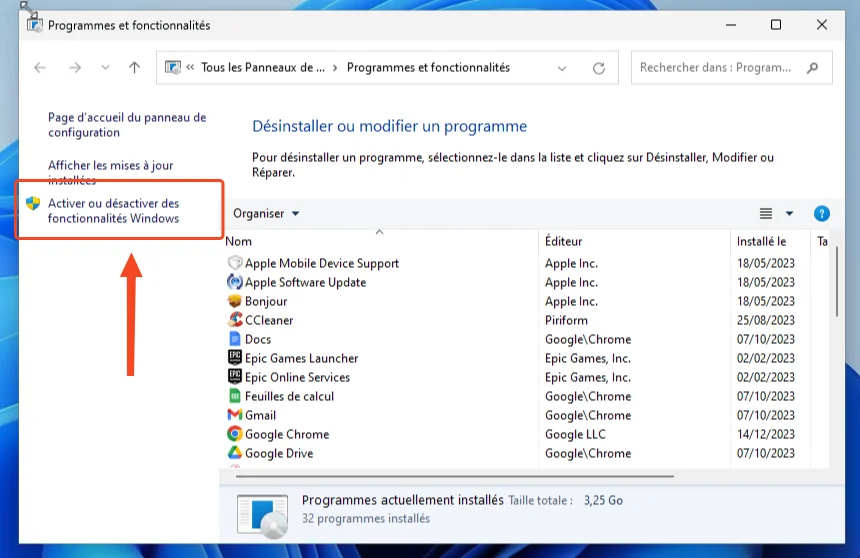

- Appuyez sur Win + R pour ouvrir Exécuter.

- Tapez appwiz.cpl et cliquez sur OK pour ouvrir le Panneau de configuration.

- Dans le panneau de gauche, cliquez sur Activer ou désactiver des fonctionnalités Windows.

- Dans la boîte de dialogue Activer ou désactiver des fonctionnalités Windows, faites défiler vers le bas et localisez Windows Sandbox.

- Cochez l'option Windows Sandbox et cliquez sur OK.

- Redémarrez votre PC.

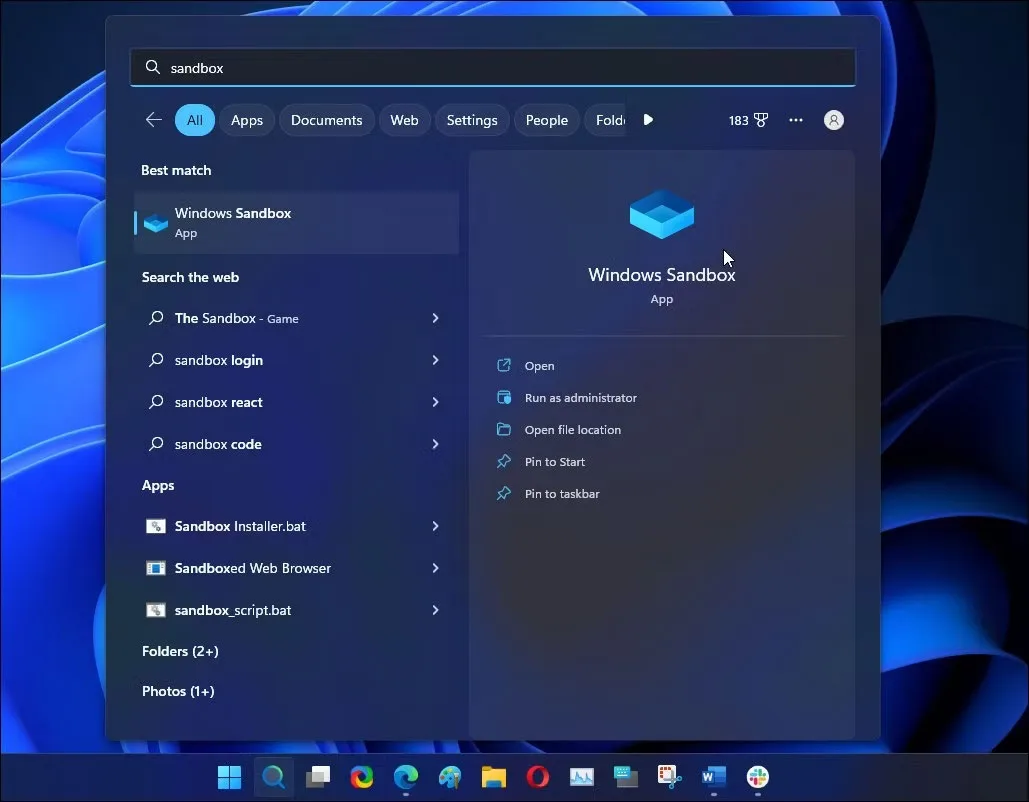

- Allez dans les applications et lancez Windows Sandbox.

- Ouvrez le document suspect via le logiciel.

- Fermez ensuite Windows Sandbox.

Passer par une machine virtuelle

Enfin, la dernière technique que l'on va vous conseiller pour gérer des documents suspects, c'est de passer par une machine virtuelle ! En effet, ces dernières vous permettent de protéger votre machine de base des virus.

L'idée, c'est que si contamination il y a, cela aura lieu sur la machine virtuelle que vous pouvez assez facilement interrompre.

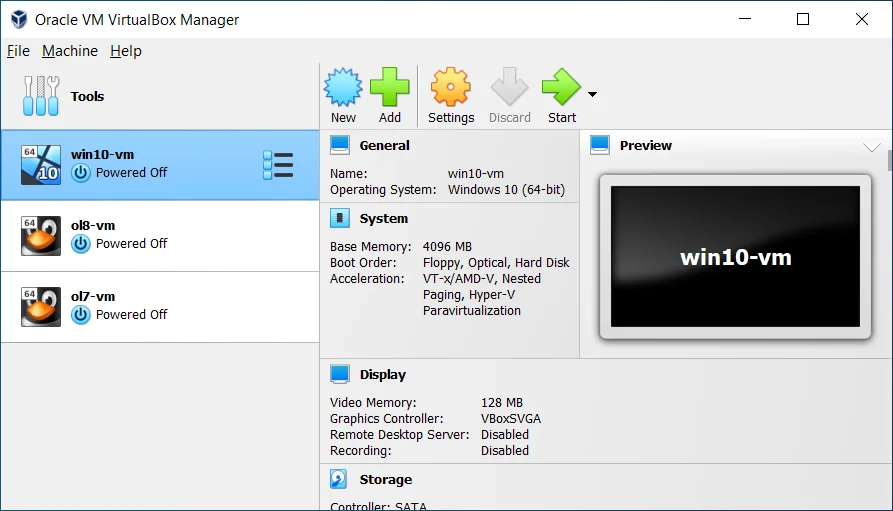

Pour ce faire, vous devez d'abord installer un logiciel de virtualisation tel que VirtualBox ou VMware sur votre ordinateur.

Une fois le logiciel installé, créez une machine virtuelle et attribuez-lui des ressources système suffisantes pour son fonctionnement. Utilisez-la ensuite simplement comme un espace dédié pour ouvrir les documents suspects.

En cas d'infection ou de menace, cela restera confiné à la machine virtuelle, préservant ainsi votre système principal.

Éviter la propagation de Malware installé sous une Machine virtuelle

Attention quand même ! Il est essentiel de garder à l'esprit que l'utilisation d'une machine virtuelle ne garantit pas une protection totale et il est toujours recommandé d'adopter une approche prudente et d'installer des solutions de sécurité telles que des antivirus pour renforcer la défense de votre ordinateur.

Car oui, les logiciels les plus virulents pourraient quand même avoir des répercussions sur votre machine de base. C'est rare, mais faites quand même attention et gardez à l'esprit que cela peut quand même arriver !

Ensuite, voici quelques points à considérer :

- Isolation des VM : Normalement, un malware dans une VM ne devrait pas infecter la machine réelle.

- Partage de Fichiers : Évitez d'échanger des fichiers infectés entre la VM et la machine réelle.

- Configuration Réseau : Bien configurer le réseau pour éviter les ponts directs qui pourraient faciliter la propagation de malware.

- Vulnérabilités de l'Hyperviseur : Gardez l'hyperviseur à jour pour minimiser les risques de failles de sécurité.

- Attaques Côté Canal : Bien que rares, ces attaques peuvent extraire des infos de la machine réelle. Restez vigilant.

Conclusion

Voilà, vous ne devriez désormais plus avoir de problèmes avec des documents suspects qui sont à l'origine de contamination de votre ordinateur par des virus. Cela ne protège bien évidemment pas de tout.

Toutefois, cela permet d'éliminer pas mal de petites menaces qui pourraient vous embêter. Si la mise en place de certaines de ces solutions est un peu longue, une fois que l'on sait comment faire, c'est tout de suite plus rapide.

Dès lors, comme on vous le disait en début d'article, on vous encourage vivement à utiliser l'une de ces trois solutions, dès que vous allez avoir un doute sur un document que vous venez de recevoir !

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse