Pirater un compte Facebook repose principalement sur l'ingénierie sociale ou des failles techniques comme le phishing, les keyloggers et le sniffing réseau. Pour vous protéger efficacement, activez impérativement l'authentification à deux facteurs, vérifiez systématiquement l'URL de connexion et surveillez les sessions actives dans vos paramètres de sécurité. Évitez les sites promettant un piratage rapide, car ils constituent souvent des arnaques visant vos données.

Beaucoup d'internautes se demandent encore comment pirater un compte Facebook en 2025. Est-ce vraiment possible ? Quelles sont les méthodes réelles utilisées par les cybercriminels et, surtout, comment s'en protéger efficacement ?

Les dangers des arnaques au piratage en ligne

Comme l'illustre l'image ci-dessus, la quasi-totalité de ces résultats sont signalés comme dangereux. Les outils de réputation web (comme WOT) les marquent souvent en rouge.

Dans ces résultats, on trouve principalement trois types de fraudes :

- Des sites exigeant un paiement pour "débloquer" un compte cible.

- Des pages de phishing demandant vos propres identifiants.

- Des faux logiciels "miracles" qui installent en réalité des malwares sur votre machine.

Soyons clairs : ces sites exploitent la détresse ou la curiosité. Leur seul but est de voler votre argent, vos données personnelles, ou de transformer votre ordinateur en PC zombie au sein d'un botnet.

Ils utilisent le Social Engineering (ingénierie sociale) pour vous faire croire qu'ils possèdent un algorithme unique capable de décrypter un mot de passe MD5/SHA en quelques secondes. C'est techniquement faux.

Est-il techniquement possible de pirater un compte Facebook rapidement ?

Un peu de logique s’impose. Facebook gère les données de milliards d'utilisateurs et emploie les meilleurs ingénieurs en sécurité du monde. Ils disposent d'une équipe d'élite, la CERT (Computer Emergency Response Team), qui patche les vulnérabilités en temps réel.

Si un script gratuit trouvé sur Google permettait de contourner leur sécurité, Facebook aurait fermé ses portes depuis longtemps. Pirater les serveurs de Meta directement est une tâche quasi impossible, même pour des hackers étatiques.

Les vraies méthodes utilisées par les hackers (Analyse Technique)

Puisque l'attaque frontale des serveurs est impossible, les pirates contournent le problème en s'attaquant au maillon faible : l'humain (vous) ou votre matériel.

Voici l'analyse technique des vecteurs d'attaque les plus courants.

Note : Cette section est à but purement éducatif pour vous aider à comprendre les menaces et mieux vous protéger.

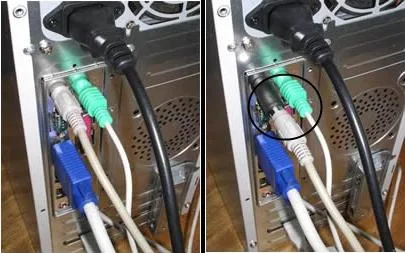

1. Le Keylogger (Enregistreur de frappe)

Cette technique vise le terminal de l'utilisateur. Un logiciel malveillant (ou un dispositif physique) enregistre chaque touche pressée sur le clavier. Cela permet de capturer les identifiants au moment où la victime les saisit.

2. Phishing et DNS Spoofing

Le phishing reste la méthode n°1. Le hacker clone l'interface de connexion de Facebook. Si vous entrez vos identifiants, ils sont envoyés directement à l'attaquant.

Pour rendre l'attaque invisible, des techniques avancées comme le DNS Spoofing peuvent être utilisées sur un réseau local compromis. L'outil Ettercap (souvent utilisé sur Kali Linux) permet de rediriger les requêtes légitimes vers le faux site sans que l'utilisateur ne s'en aperçoive facilement.

3. L'exploitation de failles (Metasploit)

Les systèmes d'exploitation (Windows, macOS) non mis à jour contiennent des failles de sécurité. Des frameworks comme Metasploit permettent aux auditeurs de sécurité (et aux hackers) de tester ces vulnérabilités pour prendre le contrôle d'une machine à distance.

Pour approfondir le sujet technique : Comprendre Metasploit et son fonctionnement.

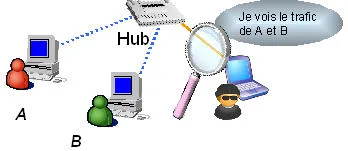

4. Le Sniffing réseau (Interception de paquets)

Sur les réseaux Wi-Fi publics non sécurisés (HTTP), un sniffer peut capturer les paquets de données. Si la connexion n'est pas chiffrée (HTTPS), les cookies de session ou les mots de passe peuvent être lus en clair.

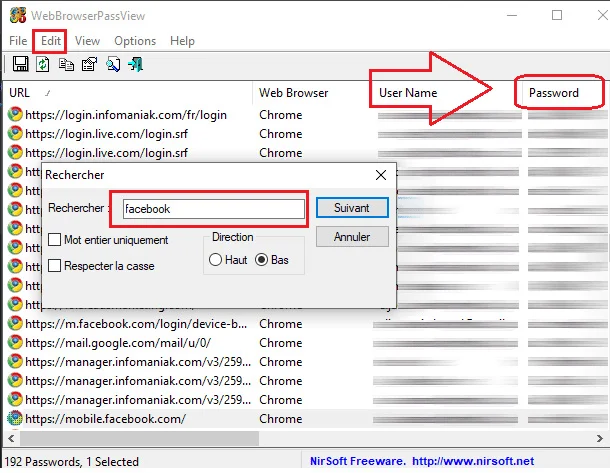

5. L'extraction locale avec WebBrowserPassView

Si un attaquant a un accès physique à votre ordinateur déverrouillé, il peut utiliser des outils portables comme WebBrowserPassView pour extraire instantanément tous les mots de passe enregistrés dans vos navigateurs (Chrome, Firefox, Edge).

Vidéo : Comprendre les attaques pour mieux se défendre

Comment protéger son compte Facebook ?

Maintenant que vous connaissez les vecteurs d'attaque, voici la checklist indispensable pour sécuriser votre compte.

1. Activez la Double Authentification (2FA)

C'est la protection ultime. Même si un hacker vole votre mot de passe via Phishing, il ne pourra pas se connecter sans le code reçu sur votre téléphone ou généré par votre application d'authentification.

2. Hygiène des mots de passe

- Stop à l'enregistrement automatique : N'enregistrez jamais vos mots de passe dans le navigateur sur un PC partagé.

- Gestionnaire de mots de passe : Utilisez des coffres-forts numériques (comme Bitwarden ou 1Password) plutôt que votre navigateur.

- Complexité : Un mot de passe doit faire au moins 12 caractères et inclure des caractères spéciaux.

3. Vigilance sur les emails et liens (Anti-Phishing)

Vérifiez toujours l'URL dans la barre d'adresse avant de vous connecter. Facebook n'utilisera jamais un domaine du type `facebook-security-check.com`.

4. Sécurisez votre environnement

- Mettez à jour votre système d'exploitation et votre navigateur pour combler les failles exploitables par Metasploit.

- Utilisez un VPN sur les Wi-Fi publics pour empêcher le sniffing.

- Installez un antivirus comportemental capable de détecter les keyloggers.

5. Surveillez vos sessions actives

Facebook propose une fonctionnalité pour voir qui est connecté à votre compte. Vérifiez cette liste régulièrement et déconnectez les appareils suspects.

Conclusion

Pirater un compte Facebook n'est pas une procédure simple "en un clic". Les méthodes qui fonctionnent nécessitent des compétences techniques avancées (ingénierie sociale, administration réseau) ou un accès physique à votre machine.

Si vous cherchez à récupérer un compte que VOUS avez perdu, ne faites pas appel à des "hackers" sur Instagram ou Google. Consultez plutôt la procédure officielle : Guide de récupération d'un compte Facebook piraté.

Restez vigilants et privilégiez toujours la sécurité à la facilité.

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse