Joomscan est un scanner de sécurité écrit en Perl capable de détecter plus de 550 vulnérabilités sur les sites Joomla, incluant les injections SQL et les failles XSS. Utilisable via la ligne de commande sur Kali Linux, cet outil identifie la version du portail et les composants vulnérables. La résolution des failles détectées nécessite généralement des mises à jour régulières ou la désactivation des extensions compromises identifiées lors de l'analyse.

Joomscan Security Scanner est un outil d’audit des sites web pour Joomla. Il est écrit en Perl et il est capable de détecter plus de 550 vulnérabilités comme les inclusions de fichiers, les injections SQL, les failles RFI, LFI, faille XSS, blind SQL injection, protection des répertoires et autres.

Joomscan est destinée pour les professionnels de la sécurité informatique et les administrateurs des sites sous Joomla.

Les principales fonctionnalités de Joomscan

- Détection de la version de Joomla.

- Détection et énumération des composants, plugin et les modules vulnérables.

- Affichage d’une note défensive pour bien sécuriser son site web.

Installation de Joomscan

Joomscan est disponible sous la distribution Kali linux. Si vous avez un ordinateur sous Windows alors je vous conseille avant d'aller plus loin d'installer une distribution Linux (genre Kali Linux) sur une machine virtuelle. Il suffit de télécharger VMware et une image de Kali Linux. Voici comment installer Kali Linux sur une machine Windows avec VMware.

Si vous avez une autre distribution alors vous pourrez toujours le télécharger avec les commandes suivantes:

cd joomscan

perl joomscan.pl

Trouver des vulnérabilités sur un site joomla

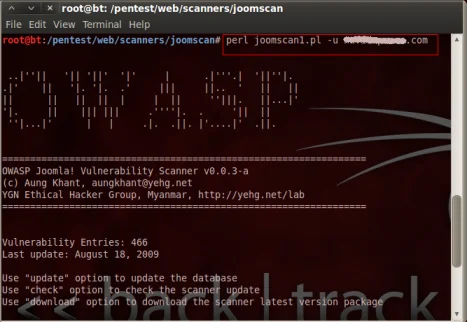

Après avoir installé Joomscan, l’analyse se lance grâce à une ligne de commande en passant comme argument le domaine de votre site :

# perl joomscan.pl –u monsite.com

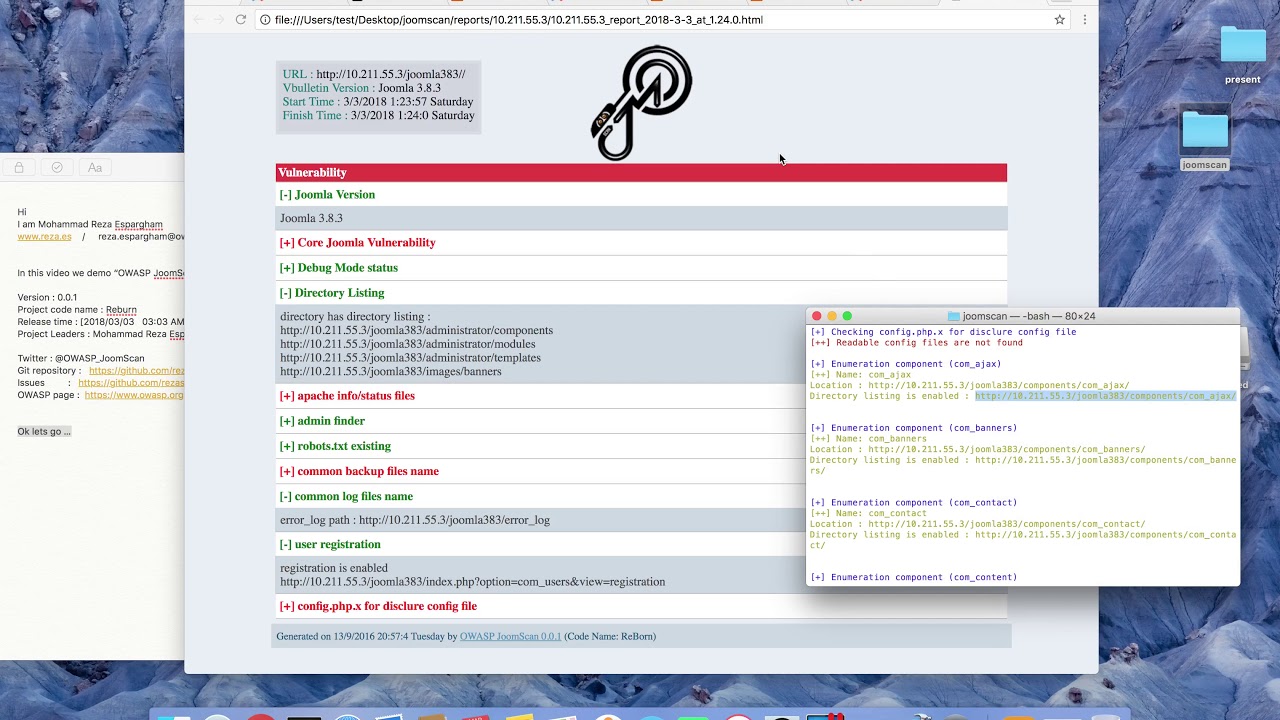

Apres une analyse, joomscan déduit la version de mon portail joomla.

Puis il affiche les composants vulnérables et la description de chaque faille qui peut être exploitées facilement par un hacker.

Joomscan est parfait pour la reconnaissance, mais Metasploit permet d'automatiser les tests d'intrusion de manière plus globale.

Dans mon cas j’ai trouvé 4 failles sur mon site Joomla, déjà pas mal.

Sinon pour la correction des failles Joomla trouvées, ça dépend du type de la faille. Pour moi, il m'a fallu seulement quelque mise a jour et la désactivation d’un composant et tout est rentrée dans l'ordre.

Vous pouvez aussi afficher une petite note défensive, elle est très utile pour bien sécuriser son site Joomla.

Il se trouve d’autres options optionnelles pour joomscan comme :

-x = si vous voulez utiliser un proxy

-ot = copier le résultat de l’analyse vers un fichier txt

-oh = copier le résultat de l’analyse vers une page web html

Faites bon usage de cet outil, souvenez-vous de faire des sauvegardes régulières de votre site et de prendre des mesures avant qu'il ne soit trop tard.

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse