Última actualización: 7 de julio de 2023

¿Alguna vez te has preguntado cómo se las arreglan los hackers para secuestrar las sesiones de los usuarios? ¿Alguna vez has oído hablar de la técnicas de olfato o explotación de Defectos XSS ¿Recuperar las cookies de una víctima? Pero, ¿cómo utilizamos realmente estas cookies una vez que están en nuestro poder? Estos temas se tratan a menudo en la web, pero rara vez se explican los métodos de uso de las cookies.

En este artículo, analizamos la explotación de las cookies. Supongamos que ya ha recuperado una cookie. Cómo ? ¿Quizás por un rastreador? ¿O mediante un ataque de intermediario? Incluso el simple acceso a la computadora de un ser querido puede ser suficiente. Sin embargo, no importa el método. Nuestro objetivo aquí es preciso: explotar y utilizar esta cookie.

¿Qué es una galleta?

¿Qué es exactamente una galleta? En informática, una cookie es un pequeño archivo de texto que un sitio web almacena en su disco duro a través de su navegador. Su función principal es permitir que el sitio que estás visitando te reconozca.

¿Cómo funcionan estas cookies? Imagine que regresa a un sitio varios días después de su última visita. Luego, el sitio solicita su cookie. Si todavía está presente en su disco duro, el sitio leerá la información contenida en la cookie y lo redireccionará a su sesión sin requerir una nueva autenticación.

Por eso, el principal objetivo de un hacker suele ser robar la galleta de su víctima. Esto le permitiría conectarse a su cuenta sin necesidad de autenticación, facilitando así su intrusión.

Tengo la cookie de la víctima pero ¿cómo puedo usarla?

Tienes la cookie de la víctima, pero ¿cómo puedes usarla? Para hacer esto, necesitará las siguientes herramientas:

- Greasemonkey : Esta es una extensión para Firefox que le permite ejecutar scripts JavaScript en diferentes páginas web.

- Inyector de galletas : Este es un script que le permite inyectar una cadena de cookies en cualquier página web.

A continuación se muestra un ejemplo de uso:

Una vez instaladas las dos herramientas, recuperaremos la cookie de una cuenta de Facebook en un navegador Chrome y la inyectaremos en el navegador Firefox. El mismo principio se aplica al uso de cookies de otros sitios web.

Siga los pasos a continuación:

- Abra su navegador Chrome y vaya a www.facebook.com, luego ingrese el nombre de usuario y la contraseña.

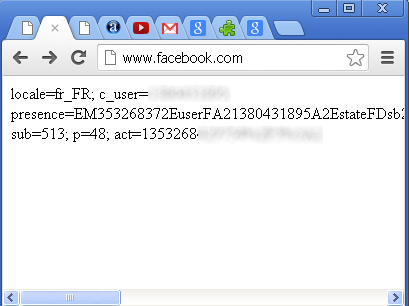

- Luego, escriba el siguiente código en la barra de direcciones: “javascript:document.cookie”. Esto le permite recuperar la cookie de la cuenta de Facebook.

- Copie la cookie mostrada.

- Luego abre Facebook en el navegador Firefox.

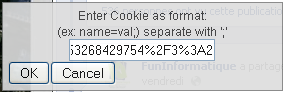

- Escriba las siguientes teclas: ALT + C.

- Pegue la cookie en el campo de texto.

Luego reinicie Facebook. Ahora puedes acceder a tu sesión en el navegador Firefox sin tener que introducir un nombre de usuario o contraseña.

Para acceder a la sesión de un objetivo, simplemente reemplace su cookie con la de la víctima. »

NB: este artículo tiene como objetivo informar y educar a los usuarios sobre posibles vulnerabilidades en línea y no promover actividades maliciosas.

Necesidad de ayuda ? Haz tu pregunta, FunInformatique te respondere