Mientras que las empresas a menudo gastan sumas considerables para garantizar su seguridad informática, los piratas suelen recurrir a medios extremadamente minimalistas para preparar sus ataques.

Esta asimetría es bastante llamativa, de hecho un buen número de hackers encuentran su presa gracias a una simple consulta en el buscador de Google. Estas consultas se denominan en la jerga Google Dorks.

¿Qué son los Google Dorks?

Una solicitud Google idiota es el uso de un término de búsqueda que incorpora operadores de búsqueda avanzada para encontrar información en un sitio web que no está disponible mediante una búsqueda convencional.

Le tonterías de google, también llamado Piratería de Google, puede devolver información que es difícil de localizar a través de las llamadas búsquedas simples. A menudo, los resultados de búsqueda devueltos por Google son información que el propietario del sitio web no tenía la intención de revelar al público.

Pero esta información no se ha protegido adecuadamente para prevenir estos riesgos.

Al practicar este tipo de ataque pasivo, los idiotas de Google pueden proporcionar la siguiente información:

- Nombres de usuario y contraseñas.

- Listas de correo electrónico.

- Documentos sensibles.

- Información personal, transaccional o financiera (PIFI).

- Vulnerabilidades de sitios web, servidores o complementos.

Esta información obtenida se puede utilizar para muchos fines ilegales, incluido el terrorismo cibernético, el espionaje industrial, el robo de identidad, Hackeo de cuentas de Facebook y el cyberstalking.

Para realizar estos ataques pasivos, los piratas informáticos utilizan operadores de búsqueda específicos. Y como verás, no requiere conocimientos de programación informática. Efectivamente, están al alcance de cualquier usuario de Google.

Los principales operadores de búsqueda

| operador | Descripción | Ejemplo de uso |

|---|---|---|

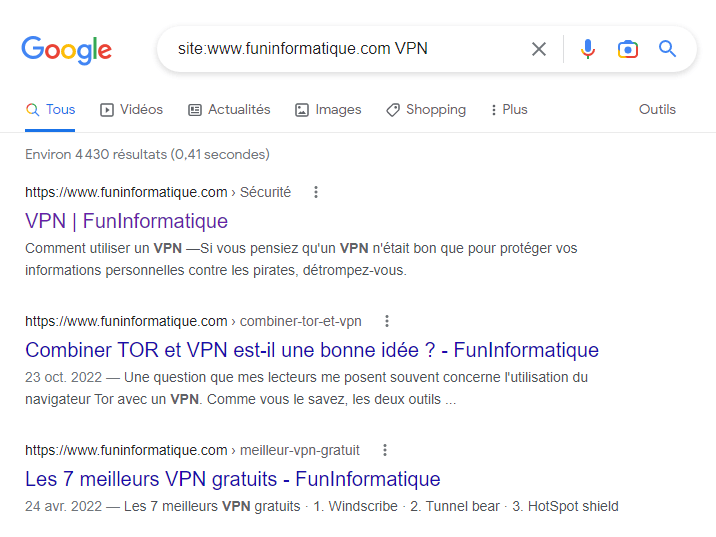

| página web | devolver archivos ubicados en un dominio en particular | sitio: www.funinformatique.comVPN encontrará todas las páginas que contienen la palabra VPN en su texto y ubicado en el dominio www.funinformatique.com |

| Tipo de archivo ext | seguido sin espacio por la extensión del archivo deseado como DOC, PDF, XLS u otro. Limite los resultados a un tipo de documento dado |

tipo de archivo: pdf anonimato devolverá documentos PDF que contiene la palabra anonimato |

| URL interna | seguido de una frase determinada devuelve todos los resultados con la misma frase colocada en la URL. | inurl: VPN encontrará páginas que contengan la palabra VPN en la dirección URL |

| En el texto | seguido de la palabra o frase que está buscando devuelve todos los resultados donde la frase o el texto está presente en el texto de una página web. | intitle: VPN encontrará páginas que contengan la palabra VPN solo en texto |

Puede realizar búsquedas combinando todos estos operadores para poder realizar búsquedas extremadamente precisas y específicas.

Por ejemplo si quieres buscar documentos El sitio incluye PDF o la palabra "ultrasecreto". funinformatique, seguramente tendrá que realizar una búsqueda de este tipo: “top secret” filetype:pdf site:www.funinformatique.com

Lista no exhaustiva de Google Dorks

Encuentra contraseñas

| Pregunta | Resultado |

|---|---|

| Sitio “http://*:*@www” | las contraseñas de la página "sitio" guardadas como “http://nombre de usuario:contraseña@www…” |

| tipo de archivo:bak inurl: »htaccess|passwd|shadow| usuarios » |

copias de seguridad de archivos que pueden contener información sobre nombres de usuario y contraseñas |

| tipo de archivo:mdb inurl: »cuenta|usuarios|administrador|administrador nistradores|contraseña|contraseña » |

archivos de tipo mdb que pueden contener información sobre contraseñas |

| intitle: »Índice de » pwd.db | Los archivos pwd.db pueden contener nombres de usuario y contraseñas encriptadas |

| “Índice de/” “Directorio principal” “WS _ FTP.ini » tipo de archivo:ini WS_FTP PWD |

los archivos de configuración del software WS_FTP que pueden contener contraseñas para servidores FTP |

| inurl:wp-config -intext:wp-config "'DB_PASSWORD'" | El archivo wp-config del CMS de WordPress contiene el nombre de usuario y la contraseña de administración del sitio. |

Búsqueda de datos personales y documentos confidenciales

| Pregunta | Resultado |

|---|---|

| tipo de archivo:xls inurl:”correo electrónico.xls” | archivos email.xls que pueden contener direcciones |

| "teléfono * * *" "dirección *" "e-mail" intitle: »curriculum vida » |

Documentos de CV |

| intitle: index.of finances.xls | archivos finances.xls que pueden contener información en cuentas bancarias, informes financieros y números de tarjetas de crédito |

| intitle: »Índice de » -inurl:maillog tamaño de registro de correo | Archivos de registro de correo que pueden contener mensajes de correo electrónico |

| intext: "Volcar datos para la tabla 'pedidos'" | archivos que contienen información personal |

| tipo de archivo: reg reg +intext: "administrador de cuentas de Internet" | Esta búsqueda de Google revela nombres de usuario, contraseñas pop3, direcciones de correo electrónico, servidores conectados y más. Las direcciones IP de los usuarios también pueden revelarse en algunos casos. |

Los idiotas de Google aparecieron en 2004, siguen siendo relevantes y todos los días nacen nuevos idiotas. Para consultar la lista completa de tontos de Google, consulte este enlace: https://www.exploit-db.com/google-dorks/

¿Cómo protegerse de los idiotas de Google?

Como puede ver, es relativamente fácil para los piratas informáticos encontrar documentos confidenciales en Internet. Entonces como protegerse ?

Evite publicar información confidencial en línea

Los motores de búsqueda escanean incansablemente Internet, indexando y monitoreando cada dispositivo, puerto, dirección IP, página, etc.

Si bien la publicación de la mayor parte de estos datos recopilados no supone un problema para ser divulgados públicamente. Algunos de los datos se ponen a disposición del público sin querer a través de robots de búsqueda. Como resultado, una intranet mal configurada puede filtrar documentos confidenciales sin querer.

Trivialmente, la forma más fácil de protegerse de este tipo de fuga es no ponga información sensible en línea.

Asegúrese de que los motores de búsqueda no puedan indexar sus sitios o páginas web que contienen información confidencial. Por ejemplo, GoogleUSPER proporciona herramientas para eliminar sitios completos, URL o cachés de la indexación de Google.

Otra opcion esutilizar el archivo robots.txt para evitar que los motores de búsqueda indexen sitios.

Pruebe y controle periódicamente las vulnerabilidades de sus sitios

Disfruta los Google Dorks para implementar proactivamente procedimientos regulares de prueba de vulnerabilidades. Puedes usar el Base de datos de piratería de Google que enumera el número creciente de consultas que encuentran archivos, incluidos nombres de usuario, servidores vulnerables o incluso archivos que contienen contraseñas.

Entonces, como puede ver, el mito del hacker genio en la programación no es necesariamente una realidad. individual consultas en google puede permitir el acceso a contraseñas, documentos confidenciales o encontrar servidores o complementos con fallas conocidas por todos. Así que mantente alerta. 😉

10 Preguntas / Respuestas