webshag es un herramienta de auditoría del servidor web que funciona en diferentes sistemas operativos. Está escrito en Python y ofrece, entre otras cosas, detectar árbol de directorio webde detectar la versión del servidor, escanear URL. De hecho, está particularmente especializado en el descubrimiento de directorios y archivos "ocultos" gracias a varios métodos.

También tiene un fuzzer de nombre de archivo y de directorio, que puede resultar útil para recuperar información oculta por un webmaster desprevenido. Webshag funciona bajo dos interfaces (Gráficos y CLI).

Instalación de webshag

Bajo linux:

wget http://www.scrt.ch/outils/webshag/ws110.tar.gz tar zxvf ws110.tar.gz chmod + x setup.linux.py ./setup.linux.py

Sous Windows:

Descargue el instalador desde la siguiente dirección: http://www.scrt.ch/ y luego ejecute el archivo ejecutable.

¿Cómo usar webshag?

webshag requiere lo siguiente para ser completamente funcional:

• Python 2.5 / 2.6

• Biblioteca de gráficos wxPython 2.8.9.0 o superior

• La herramienta Nmap

Después de instalar Webshag, inicie la aplicación también en modo gráfico, tendrá una interfaz con cuatro opciones:

-

PSCAN

Le permite escanear los puertos de un sitio web, este módulo utiliza Nmap. No funcionará si Nmap no está instalado.

-

INFO

Info permite obtener varios datos sobre el dominio analizado.

-

SPIDER

La araña le permite escanear un sitio web por completo, anotando cada enlace, carpeta o dirección de correo electrónico. Es posible especificar la carpeta en la que comenzará el análisis. De forma predeterminada, se elige la raíz.

-

USCAN

USCAN permite el escaneo de URL. El campo de omisión le permite ingresar parámetros para ignorar ciertos resultados.

-

PELUSA

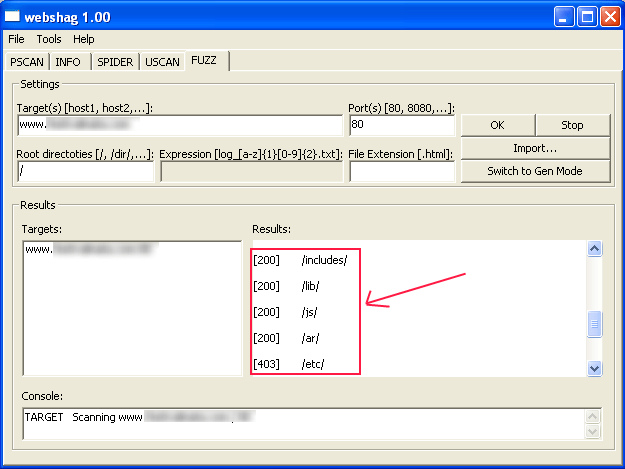

El módulo FUZZ le permite encontrar archivos o páginas ocultos. Se puede utilizar en dos modos de operación distintos: modo lista y modo generador. El modo de lista se basa en tres listas de nombres de directorios, archivos y extensiones comunes. En base a esto, prueba exhaustivamente las diferentes listas del objetivo.

Ejemplo de uso

Para utilizar el módulo fuzz, ingrese la URL que desea analizar y luego haga clic en "Aceptar". Después de unos minutos, webshag recupera la ruta de los directorios alojados en el servidor con el tipo de acceso.

Por ejemplo, en este análisis, pude encontrar carpetas importantes sin protección de htacess (como la carpeta include y lib).

Necesidad de ayuda ? Haz tu pregunta, FunInformatique te respondere