Tor permet de naviguer anonymement sur Internet en faisant transiter vos données chiffrées par trois nœuds distincts à travers le monde. Pour l'utiliser, téléchargez le Navigateur Tor officiel et évitez d'ajouter des extensions qui pourraient compromettre votre identité. L'utilisation de services en .onion et le maintien de la configuration d'origine garantissent une protection maximale de votre vie privée.

Vous souhaitez naviguer sur Internet sans laisser de traces ? Aujourd’hui, entre la publicité ciblée, le suivi en ligne et la censure dans certains pays, protéger sa vie privée est devenu une vraie préoccupation. C’est justement là que Tor entre en jeu. Simple à utiliser et puissant, ce réseau permet de reprendre le contrôle de votre anonymat en ligne.

Tor est à la fois un réseau et un logiciel qui permet de naviguer anonymement sur le Web. Concrètement, au lieu de se connecter directement à un site, Tor fait passer vos données par plusieurs ordinateurs à travers le monde, appelés nœuds. Résultat : il devient extrêmement difficile de savoir qui vous êtes et d’où vous naviguez. Contrairement aux simples proxy ou aux VPN classiques, Tor a été pensé dès le départ pour maximiser la confidentialité.

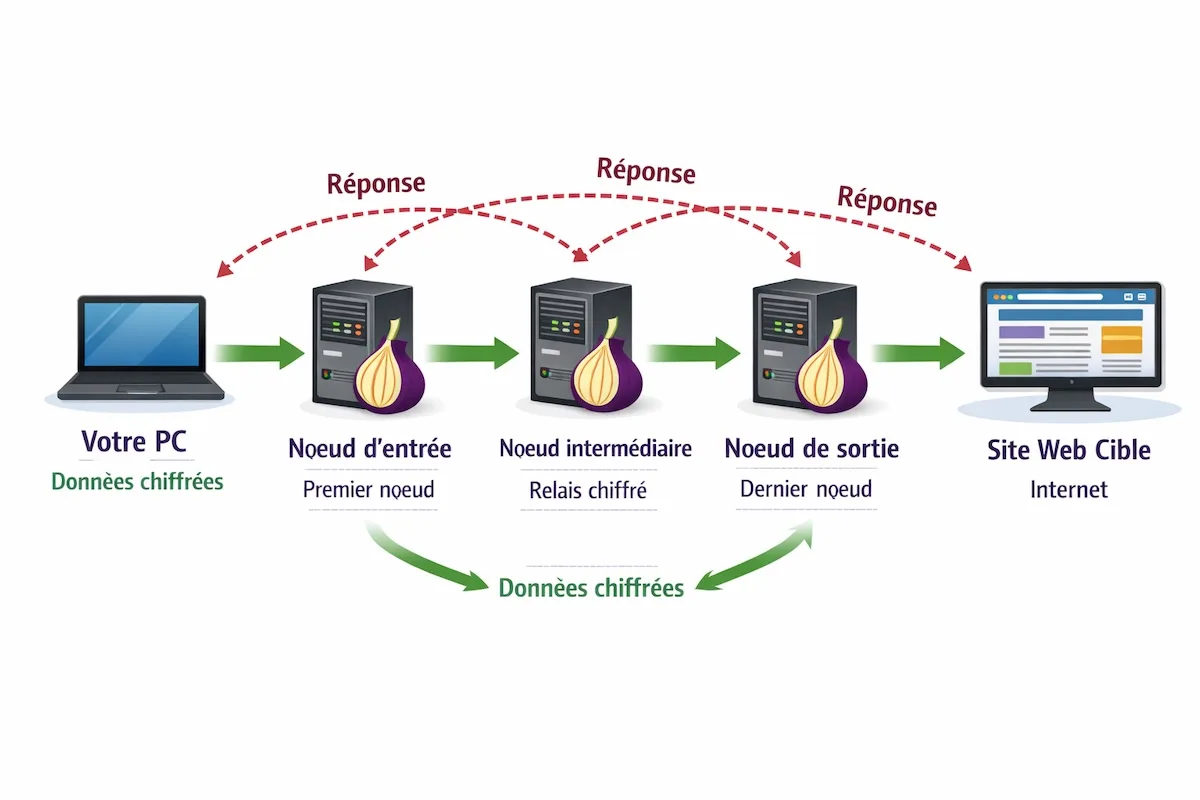

Ensuite, pour mieux comprendre son fonctionnement, imaginez vos données comme un message protégé par plusieurs enveloppes. À chaque étape du trajet, une couche de chiffrement est ajoutée, un peu comme les couches d’un oignon. Même si certaines attaques théoriques existent, comme la corrélation de trafic, elles restent très complexes à mettre en œuvre. En effet, chaque nœud ne connaît qu’une petite partie du chemin, jamais l’itinéraire complet.

Grâce à cela, Tor est largement utilisé pour surfer anonymement, contourner la censure gouvernementale ou encore accéder aux services onion (sites en .onion), souvent associés au

« Darknet ».

Comment fonctionne le protocole Tor ?

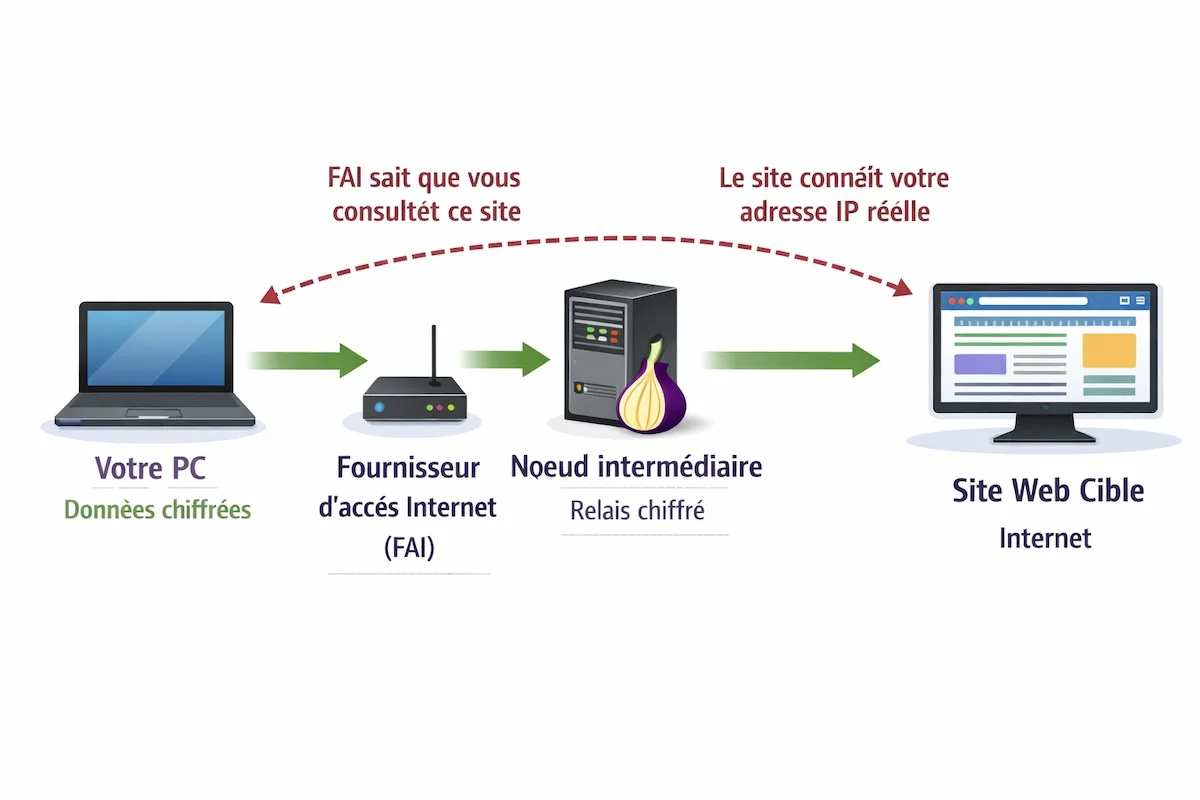

Sans Tor : une connexion classique

Tout d’abord, voyons ce qu’il se passe sans Tor. Lorsque vous tapez une adresse comme www.funinformatique.com, votre ordinateur se connecte directement au serveur du site. Dans ce cas, votre fournisseur d’accès Internet sait exactement quel site vous consultez, et le site, de son côté, connaît votre adresse IP réelle. Autrement dit, votre navigation n’est pas anonyme.

Avec Tor : une connexion protégée

Avec Tor, la situation est bien différente. Cette fois, votre ordinateur chiffre les données avant de les envoyer à un nœud d’entrée. Ensuite, ces données passent par un nœud intermédiaire, puis par un nœud de sortie. Ce dernier se charge enfin de contacter le site web à votre place. La réponse suit exactement le même chemin, mais en sens inverse.

Cependant, il est important de comprendre une chose essentielle :

Tor masque votre identité, mais la sécurité des données dépend aussi du site visité. À l’intérieur du réseau Tor, tout est chiffré. En revanche, entre le nœud de sortie et le site web final, le niveau de sécurité varie :

- HTTPS : les données restent chiffrées et protégées.

- HTTP : les données peuvent, en théorie, être visibles par le nœud de sortie.

Heureusement, le Navigateur Tor force aujourd’hui automatiquement l’utilisation du HTTPS dès que possible.

Comment utiliser le Navigateur Tor ?

Pour commencer, rien de plus simple. Rendez-vous sur le site officiel Torproject.org et cliquez sur Download Tor Browser. C’est la solution la plus sûre. Le Tor Browser est basé sur Firefox et intègre directement Tor ainsi que plusieurs outils de protection de la vie privée.

Une fois installé, lancez le navigateur. Une fenêtre de connexion apparaît alors pour vous guider pas à pas.

Connexion normale ou réseau censuré ?

Si vous vivez dans un pays où Internet est libre, cliquez simplement sur Se connecter. En revanche, si Tor est bloqué sur votre réseau ou dans votre pays, il faudra choisir Configurer la connexion afin d’utiliser un Bridge, aussi appelé pont.

Aujourd’hui, Tor recommande principalement deux solutions efficaces :

- obfs4 : le standard actuel pour masquer le trafic Tor.

- Snowflake : particulièrement utile contre les censures strictes.

Une fois connecté, le navigateur est déjà configuré pour assurer votre sécurité :

- DuckDuckGo est le moteur de recherche par défaut.

- NoScript bloque automatiquement les scripts dangereux.

- Le mode HTTPS-Only empêche les connexions non sécurisées.

Les bonnes pratiques pour rester anonyme avec Tor

Pour préserver votre anonymat en ligne, il est essentiel de respecter certaines règles fondamentales. Tout d'abord, conservez Tor Browser dans sa configuration d'origine. En effet, l'ajout d'extensions ou de modules complémentaires compromet directement votre protection, car ces modifications créent une empreinte numérique unique qui permet de vous identifier.

Par ailleurs, vous devez faire preuve d'une grande prudence avec les fichiers que vous téléchargez. Il est préférable d'attendre de vous déconnecter du réseau Tor avant d'ouvrir ces documents. Effectivement, certains fichiers contiennent des métadonnées ou déclenchent des connexions automatiques qui peuvent révéler votre véritable adresse IP, annulant ainsi toute votre protection.

Enfin, privilégiez systématiquement les services Onion lorsque vous naviguez sur Tor. Ces sites, reconnaissables à leur extension .onion, fonctionnent entièrement au sein du réseau Tor et garantissent ainsi une protection maximale de votre identité. Contrairement aux sites classiques accessibles via Tor, ils éliminent les points de sortie vulnérables et assurent un chiffrement de bout en bout de vos communications.

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse