Le logiciel Pegasus est un outil d'espionnage pour iOS et Android conçu par NSO Group pour la surveillance gouvernementale. Il s'installe par des attaques Zero Day, le spear phishing ou l'injection réseau via un IMSI Catcher. Ce programme collecte des messages, photos et coordonnées GPS, tout en permettant l'activation à distance du microphone et de la caméra pour un suivi en temps réel.

Pegasus fait encore parler de lui. Il est apparemment utilisé si fréquemment par divers gouvernements à travers le monde. En effet, des cas de piratage de téléphones par Pegasus sont fréquemment rapportés tous les quelques mois.

Aujourd'hui, la plupart des applications de communication utilisent désormais le chiffrement de bout en bout par défaut, offrant une protection infranchissable pour les conversations en ligne. Cependant, cela pose un défi pour les gouvernements en matière de surveillance. Pour répondre à ce besoin, Pegasus a vu le jour.

Pegasus, c'est quoi ?

Pegasus est un logiciel espion pour iOS et Android développé par la société israélienne NSO Group, spécialisée dans le développement des logiciels espions.

Le logiciel Pegasus est destiné à être utilisé uniquement par les gouvernements pour surveiller les personnes soupçonnées de terrorisme ou d'autres crimes graves. Cependant, en réalité, il est également utilisé par les régimes démocratiques et autoritaires pour suivre les journalistes, les opposants politiques et les militants des droits humains.

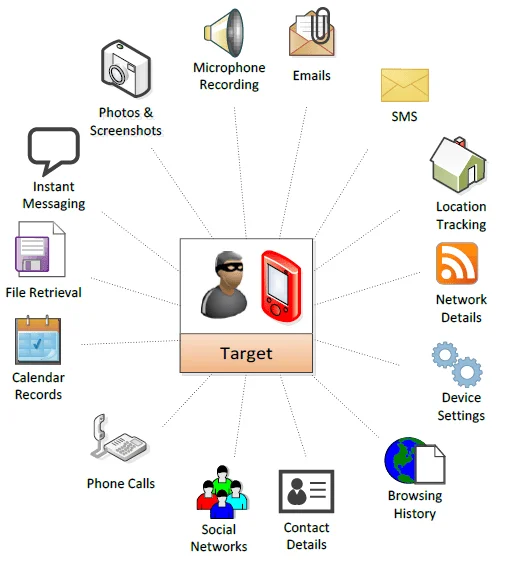

Une fois installé, Pegasus peut collecter des données sensibles, comme les mots de passe, les messages textes, les appels, les photos, les fichiers audio, etc. Il peut également activer la caméra et le microphone pour enregistrer les activités de la cible en temps réel. De plus, Pegasus peut être utilisé pour suivre la géolocalisation de la cible, contrôler les actions de l'utilisateur sur le téléphone, et même déployer d'autres logiciels malveillants sur l'appareil.

Méthodes d'installation du logiciel espion Pegasus ?

Pegasus peut être installé sur un appareil cible de plusieurs manières différentes, notamment :

Attaque Zero Day

Une attaque Zero Day est une vulnérabilité informatique qui peut être exploitée par des hackers avant que les développeurs ne soient conscients de son existence et ne prennent des mesures pour la corriger.

Dans ce cas précis, l'attaque se produit lorsqu'un appel est passé via WhatsApp ou une autre application de VoIP à un téléphone cible. Si la vulnérabilité est présente, le code malveillant Pegasus peut être installé sur le téléphone, même si la personne n'a jamais répondu à l'appel.

Le fait que l'installation se produise même si la personne n'a jamais répondu à l'appel est ce qui rend ce genre d'attaque dangereuse. L'utilisateur du téléphone n'a aucune idée que son appareil a été compromis, ce qui signifie qu'une personne malveillante peut collecter des informations sensibles sans être détecté.

Attaque par Spear phishing

L'attaque par Spear phishing est un moyen sophistiqué et redoutable de faire installer le logiciel espion Pegasus sur un appareil cible. Elle vise une personne spécifique en utilisant des techniques de manipulation de l'information pour la convaincre de cliquer sur un lien malveillant. Ce lien peut être envoyé par SMS, iMessage ou encore WhatsApp.

Ce dernier, semble provenir d'une source fiable, mais en réalité, il exploite des vulnérabilités logicielles pour installer discrètement Pegasus sur l'appareil de la cible.

Cette méthode est particulièrement pernicieuse car elle s'appuie sur la confiance et la naïveté de la cible pour réussir. Les attaquants peuvent utiliser des informations spécifiques à la cible pour rendre leur attaque plus convaincante, et la cible peut être trompée en pensant qu'elle reçoit un message légitime.

Il est donc crucial d'être vigilant et de ne pas cliquer sur des liens provenant de sources peu fiables ou inconnues.

Attaque par injection réseau

L'attaque par injection réseau est une tactique dangereuse utilisée pour compromettre les téléphones mobiles sans le consentement de l'utilisateur. En utilisant cette technique, l’attaquant peut ainsi changer le comportement du téléphone mobile pour le rediriger vers le téléchargement par exemple de Pegasus sans l'interaction de la personne visée.

Pour mener à bien cette attaque, un attaquant à besoin de surveiller et de manipuler le trafic internet de la cible. Cela peut être réalisé à l'aide d'un appareil appelé "IMSI Catcher".

Un IMSI Catcher est un dispositif technique qui peut être utilisé pour surveiller les communications mobiles dans une zone donnée en simulant un réseau de téléphonie mobile. Les appareils mobiles à proximité se connectent alors à ce réseau fictif au lieu de leur réseau réel, permettant à l'IMSI Catcher de surveiller et de collecter des informations sur les communications, y compris les données de localisation, les numéros de téléphone appelés.

Les fonctionnalités puissantes du logiciel espion Pegasus

Le logiciel espion Pegasus peut faire beaucoup de choses pour espionner un utilisateur de téléphone portable:

- Collecter des informations personnelles: Pegasus peut collecter des informations telles que les messages texte, les appels téléphoniques, les e-mails, les photos, etc.

- Suivre l'emplacement: Pegasus peut suivre l'emplacement géographique de l'utilisateur en temps réel. L'attaquant sait où se trouve l'utilisateur en tout temps.

- Enregistrer les conversations: Pegasus peut enregistrer les conversations audio et vidéo, même les appels vocaux sur WhatsApp, Viber, Skype, etc.

- Accéder à la caméra et au microphone: Pegasus peut accéder à la caméra et au microphone du téléphone. En effet, l'attaquant peut écouter et voir ce qui se passe autour de l'utilisateur.

- Prendre le contrôle total du téléphone: Pegasus peut prendre le contrôle total du téléphone, ce qui signifie que la personne qui contrôle Pegasus peut faire ce qu'elle veut avec le téléphone, comme envoyer des messages, effacer des données, etc.

Conclusion

En conclusion, Pegasus est un logiciel espion très puissant qui peut collecter de nombreuses informations sur un utilisateur de téléphone portable, y compris les messages, les appels, les emplacements, les conversations audio et vidéo, etc. Il peut également prendre le contrôle total du téléphone.

Cependant, il est important de noter que l'utilisation de ce genre de logiciel sans la permission de l'utilisateur est illégale dans de nombreux pays et peut violer la vie privée et les droits de l'utilisateur. Par conséquent, il est important de prendre des mesures de sécurité pour protéger les informations personnelles et les données en ligne.

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse