En nuestro uso de la tecnología de la información, en particular nuestros correos electrónicos, elabrir documentos sospechosos Desafortunadamente, no es algo tan raro y puede tener consecuencias graves.

En el dominio privado, si un virus llega a su máquina, podría, por ejemplo, recopilar datos confidenciales como datos bancariosy transferirlos a piratas informáticos o simplemente dañar su máquina.

En el ámbito profesional, los documentos sospechosos también pueden ocultar software del tipo ransomware que bloquean todos los archivos de la empresa y te piden que pagues enormes sumas de dinero para desbloquearlos. Entonces, en este artículo, te ayudaremos. abrir documentos sospechosos sin correr riesgos.

Nunca abra documentos sospechosos directamente

Todos hemos tenido documentos sospechosos. Generalmente provienen de correos electrónicos cuyo objetivo es asustarnos haciéndonos pasar por policías, por ejemplo, o por el contrario hacernos esperar ganancias.

A veces es mucho más sutil, y en este caso puede resultar un poco complicado ver que ese documento es sospechoso. De todos modos, si alguna vez tienes la más mínima duda sobre alguno de estos documentos sospechosos, existe una regla de oro.

¡NUNCA LO ABRAS! Como dice el refrán, más vale prevenir que curar, por lo que es mejor ser demasiado cauteloso que arriesgarse a infectarse con un virus.

Para ello, aquí tienes tres soluciones que funcionan muy bien.

Pasar documentos sospechosos a través del software Dangerzone

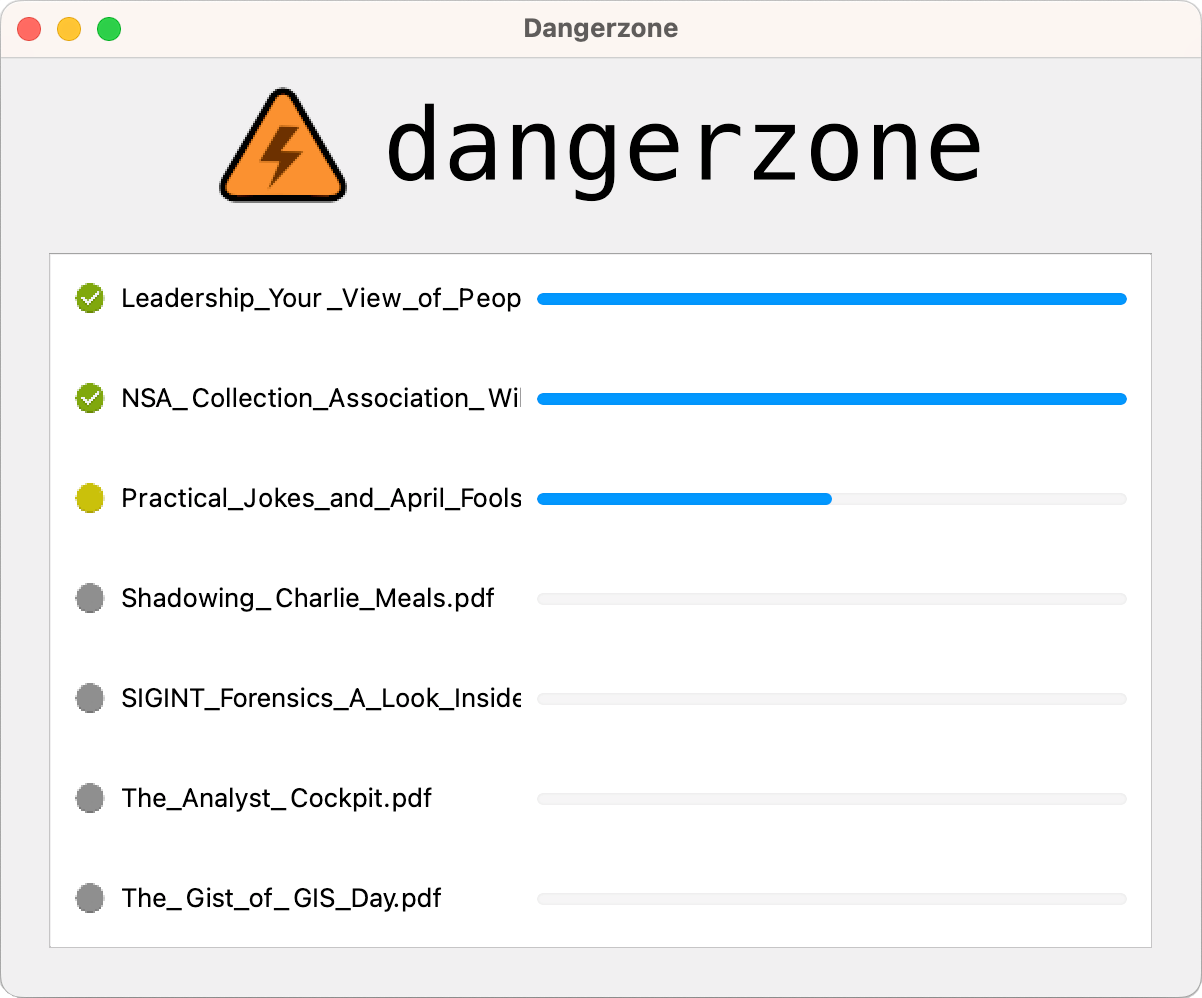

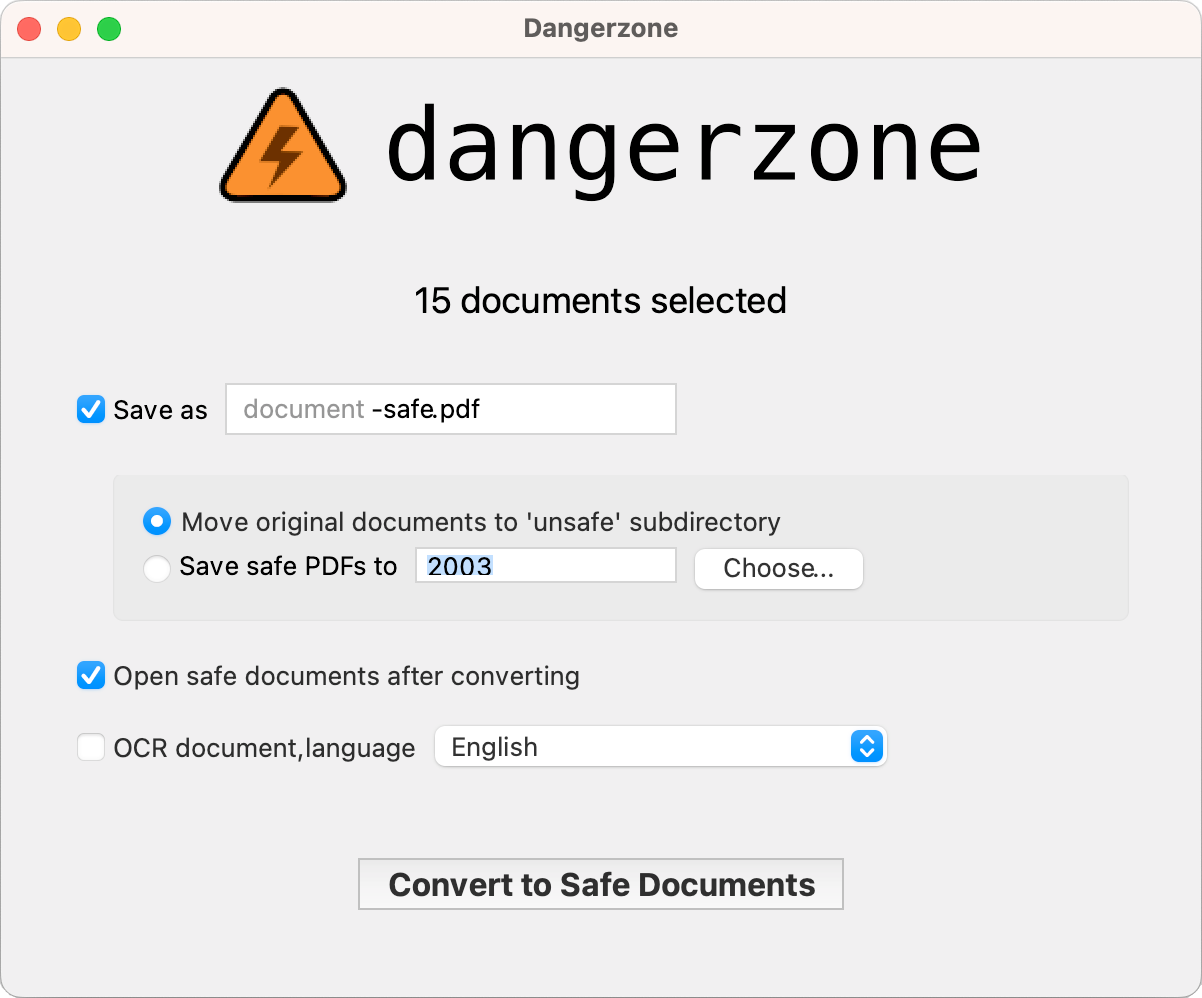

La primera es utilizar software de terceros. El más eficaz en este ámbito, pero también seguramente el más completo, se llama zona de peligro. La idea es que él convierta estos documentos sospechosos en archivos PDF seguros.

Para aquellos que tengan más curiosidad sobre cómo funciona este software, creará Sandboxes en Docker, todo sin acceso a la red, para aislar cualquier virus que pueda haber sido incluido en su documento.

Esto le brinda un documento que puede abrir sin ningún problema. Donde el software es muy bueno es que te permite no sólo convierte a PDF, pero también archivos de procesamiento de textos e incluso fotografías.

Aún mejor, existe una versión de Dangerzone en Linux, en Windows, pero también Mac OS. Entonces, no importa tu sistema operativo, ¡encontrarás una versión de este software que sea compatible!

Dangerzone puede convertir este tipo de documentos en archivos PDF seguros:

- PDF ( .pdf )

- Microsoft Word ( .docx, .doc )

- Microsoft Excel ( .xlsx, .xls )

- Microsoft PowerPoint ( .pptx, .ppt )

- Texto ODF ( .odt )

- Hoja de cálculo ODF ( .ods )

- presentación ODF ( .odp )

- Gráficos ODF ( .odg )

- JPEG ( .jpg, .jpeg )

- GIF ( .gif )

- PNG ( .png )

En cuanto a utilizar este último, nuevamente, no hay nada muy complicado. Te hemos detallado los diferentes pasos que seguirás a continuación:

- Descarga Dangerzone dependiendo de tu sistema operativo.

- Inicie Dangerzone.

- Descargue el documento sospechoso (pero no lo abra).

- Elija el documento en Dangerzone.

- Configura las opciones.

- Una vez asegurado, elimine el documento original (aún sin abrirlo).

- Abra la versión segura del documento.

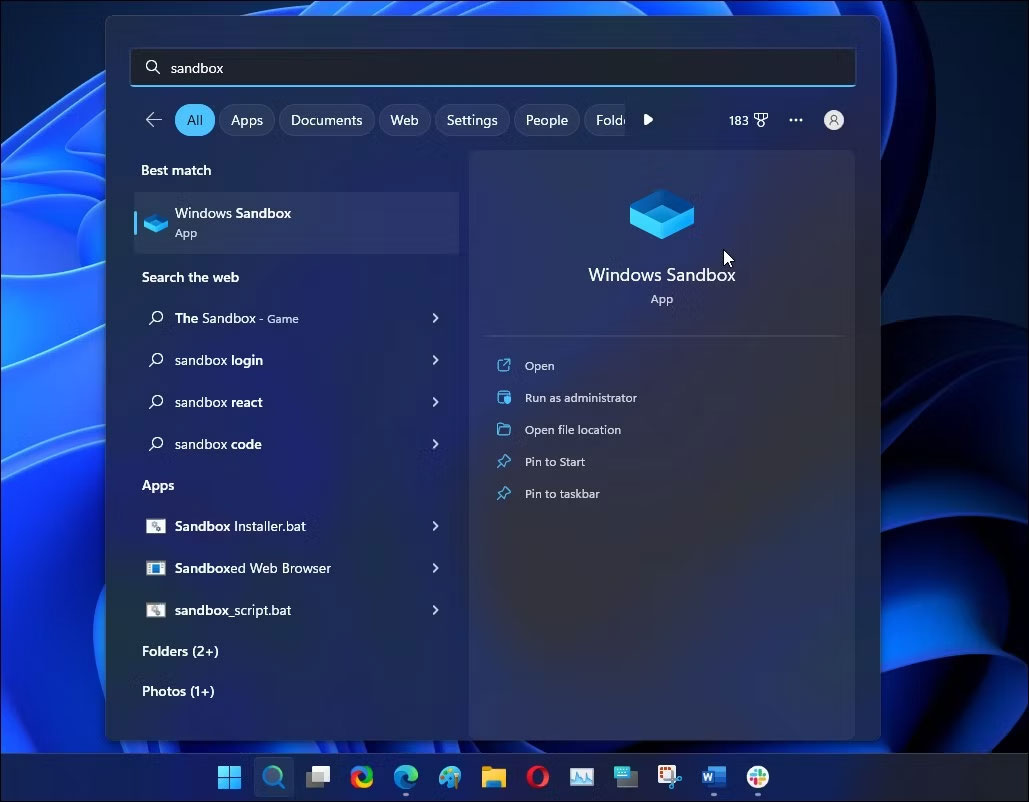

Utilice el Sandbox para los usuarios Windows

Cuando os hablamos con un poco más de detalle sobre cómo funciona Dangerzone, mencionamos elusando una caja de arena. Bueno, debes saber que si eres un usuario de Windows, tú también puedes usarlo.

Si utiliza Linux o Mac OS, desafortunadamente para usted, tendrá que buscar otra solución para sus documentos sospechosos. Por lo tanto, le animamos a que elija la primera o la tercera opción.

Si estas seguro Windows por otro lado podrás utilizar este famoso Salvadera Windows del que te acabamos de hablar. Pero tenga cuidado para que esto funcione, debes tener una versión “profesional” de tu sistema operativo.

Si este no es el caso, no podrás activar el Sandbox. Por último, ten en cuenta que además de tener la versión profesional, debes estar bajo Windows 10 u 11 en su máquina.

Dicho todo esto, echemos un vistazo más de cerca a este Sandbox.

A continuación te explicamos cómo activarlo y usarlo en tu computadora:

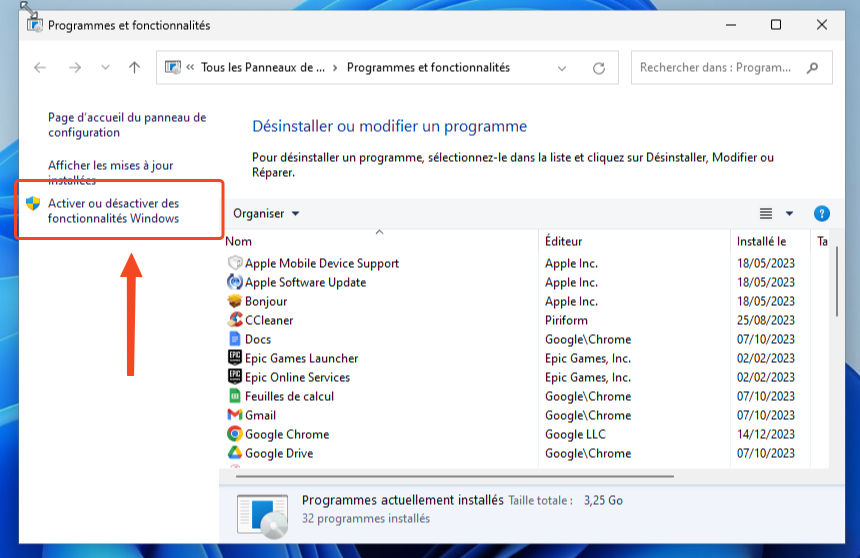

- Presione Win + R para abrir Ejecutar.

- tipo appwiz.cpl y haga clic en Aceptar para abrir el Panel de control.

- En el panel de la izquierda, haga clic en Activar o desactivar funciones Windows.

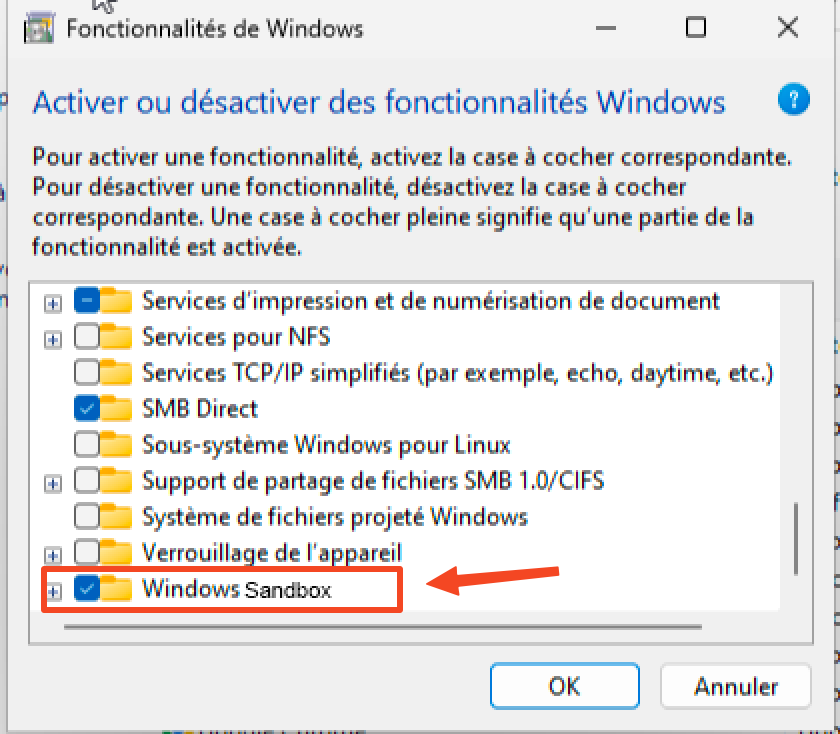

- En el cuadro de diálogo Activar o desactivar funciones Windows, desplácese hacia abajo y localice Windows Salvadera.

- Marque la opción Windows Salvadera y haga clic en Aceptar.

- Reinicie su PC.

- Ir a aplicaciones y ejecutar Windows Caja de arena.

- Abra el documento sospechoso a través del software.

- Luego cierra Windows Caja de arena.

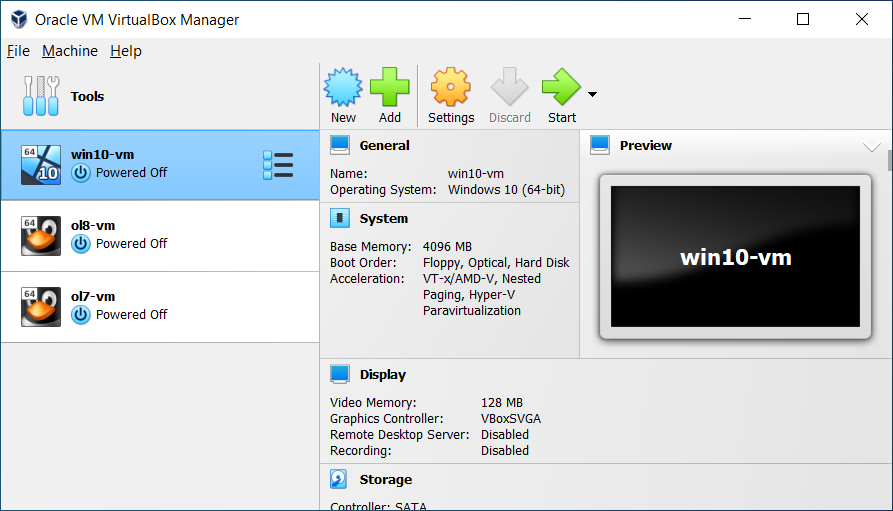

Pasar por una máquina virtual

Finalmente, la última técnica que le aconsejaremos para gestionar documentos sospechosos es utilizar una máquina virtual. De hecho, estos le permiten proteger su máquina básica de virus.

La idea es que si hay contaminación, se producirá en la máquina virtual y podrás interrumpirla con bastante facilidad.

Para hacer esto, primero debe instalar un software de virtualización como VirtualBox ou VMware en tu computadora.

Una vez instalado el software, cree una máquina virtual y asígnele suficientes recursos del sistema para su funcionamiento. Luego simplemente utilícelo como un espacio dedicado para abrir documentos sospechosos.

En caso de infección o amenaza, ésta permanecerá confinada a la máquina virtual, preservando así su sistema principal.

Evite la propagación de Malware instalado bajo una Máquina Virtual

¡Pero ten cuidado! Es fundamental tener en cuenta que el uso de una máquina virtual no garantiza una protección completa y siempre se recomienda tener precaución e instalar soluciones de seguridad como antivirus para fortalecer la defensa de tu ordenador.

Porque sí, el software más virulento aún podría tener repercusiones en su máquina básica. Esto es raro, pero aun así tenga cuidado y tenga en cuenta que aún puede suceder.

A continuación, aquí hay algunas cosas a considerar:

- Aislamiento de máquina virtual: Normalmente, el malware en una máquina virtual no debería infectar la máquina real.

- Compartición de archivos: Evite intercambiar archivos infectados entre la VM y la máquina real.

- Configuración de la red: Configure la red adecuadamente para evitar puentes directos que puedan facilitar la propagación de malware.

- Vulnerabilidades del hipervisor: Mantenga el hipervisor actualizado para minimizar el riesgo de violaciones de seguridad.

- Ataques al lado del canal: Aunque son raros, estos ataques pueden extraer información de la máquina real. Manténgase alerta.

Conclusión

Eso es todo, ya no deberías tener problemas con documentos sospechosos que son la causa de contaminar tu computadora con virus. Evidentemente, esto no protege contra todo.

Sin embargo, esto ayuda a eliminar muchas pequeñas amenazas que podrían molestarle. Si implementar algunas de estas soluciones lleva un poco de tiempo, una vez que sepas cómo hacerlo, será inmediatamente más rápido.

Por eso, como te contamos al principio del artículo, te recomendamos encarecidamente que utilices una de estas tres soluciones, en cuanto tengas dudas sobre un documento que acabas de recibir.

Necesidad de ayuda ? Haz tu pregunta, FunInformatique te respondere