Vous aimez bien avoir accès gratuit à internet ? Aujourd'hui, la plupart des cafés, hôtels, centres commerciaux, aéroports et autres lieux proposent à leurs clients un accès wifi gratuit. C’est bien, mais êtes vous certains que vous vous connectez vraiment sur un vrai réseau Wifi et pas sur un truc destiné à voler tous vos mots de passe ?

C’est difficile de le savoir mais pour vous montrer à quel point de genre de chose est simple à mettre en oeuvre, nous allons vous présenter l'outil mitmAP.

mitmAP est un petit programme Python qui permet de créer automatiquement un faux point d’accès avec plusieurs fonctionnalités.

Dans ce tutoriel, nous allons voir comment créer un point d’accès Wifi avec un ordinateur sous Kali Linux. Vous pourrez utiliser ce hotspot pour partager votre connexion, mais le but ici est de voir comment les pirates peuvent facilement manipuler le trafic et récupérer des informations confidentiels.

Un faux hotspot Wifi, c'est quoi ?

Un faux un hotspot WiFi est une sorte de «honeypot» créé de toute pièce permettant d’intercepter le trafic de cibles potentielles qui viendraient s’y connecter. L’attaquant peut alors ecouter les paquets (attaques Man-inthe-Middle) et récupérer des données intéressantes comme des cookies, des identifiants/mots de passe ou des codes de connexion FreeWiFi, SFR WiFi Public, etc.

Bien sûr récupérer des informations de la sorte est clairement interdit, mais le but de notre démonstration est de sensibiliser les utilisateurs aux risques des hotspots ouverts.

La technique consiste à faire croire à la victime qu'elle s'adresse à un tiers de confiance — banque, administration, etc. — afin de lui soutirer des renseignements personnels : mot de passe, numéro de carte de crédit, numéro ou photocopie de la carte nationale d'identité, date de naissance, etc.

Exemple d'utilisation de mitmAP

Afin de configurer un environnement de test, vous devrez avoir une machine sous Linux et de télécharger l'outil mitmAP.

Installation de l'outil mitmAP

Pour télécharger l'outil mitmAP, vous pouvez le trouver ici : https://github.com/xdavidhu/mitmAP

Voici la commande d’installation:

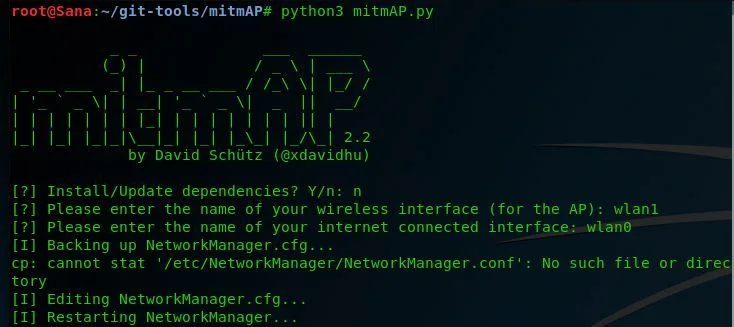

Lancer l'outil mitmAP

Ensuite, lancez-le simplement avec python3 et il installera automatiquement toutes les dépendances manquantes.

sudo python3 mitmAP.py

Configurer le faux hostpot Wifi

A cette étape, vous aurez besoin de deux interfaces réseaux Wifi:

- Le premier périphérique est l'interface sans fil que vous souhaitez utiliser comme point d'accès (hostpot)

- Le second périphérique est l'interface que vous souhaitez utiliser pour la connexion WAN.

Dans ce test, nous avons utilisé une carte Wifi USB externe pour agir comme hostpot (wlan1) et une carte sans fil intégrée à notre machine (wlan0) pour agir comme connexion WAN. Utilisez la commande 'ifconfig' pour voir vos interfaces Internet et les modifier en conséquence.

Une fois que vous avez trié vos interfaces, exécutez à nouveau MitmAP avec la commande ci-dessous.

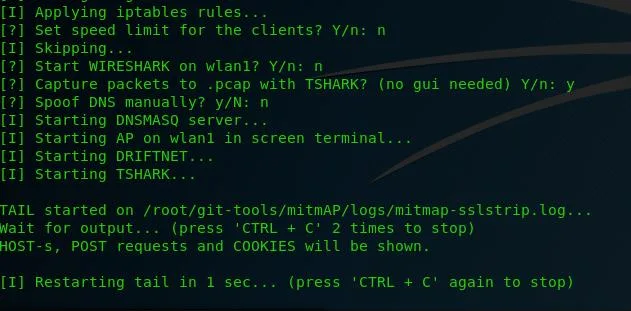

Après avoir entré les noms d'interface, il vous sera demandé si vous souhaitez utiliser SSLStrip . Cet outil tentera de rétrograder les connexions client vers HTTP au lieu de HTTPS. Cela peut être un excellent moyen de capturer les informations d'identification, nous allons donc l'activer.

Ensuite, vous serez invité à entrer un SSID (service set identifier) pour le point d'accès - c'est le nom de votre faux Hostpot Wifi. Si vous activez le chiffrement, vous devrez définir un mot de passe.

Puis, il vous est demandé si vous souhaitez utiliser Tshark. Évidemment, pour que cette attaque soit utile, nous aurions besoins d'un journal pcap (capture de paquets), nous avons donc sélectionné oui.

Enfin, MitmAP vous demandera si vous souhaitez configurer manuellement l'usurpation DNS. Nous avons laissé l'option par défaut de non.

Voila, vous avez terminé ! Votre faux Hostpot Wifi est prêt et fonctionne parfaitement. Tout ce que vous avez à faire maintenant est d'attendre que l'utilisateur se connecte à votre faux réseau Wifi.

Capturer les informations qui circulent sur le hotspot

Maintenant que nous avons capturé certaines informations, voyons ce que nous obtenons lorsque nous fermons le hostpot diabolique.

Pour arrêter le point d'accès, vous devez utiliser Ctrl + C deux fois de suite. MitmAP s'arrête et corrige ses modifications sur le système.

Toutes les informations récupérés sont stockées dans le dossier mitmAP/logs.

Par exemple, pour trouver les mots de passe capturés dans les journaux, il faut lancer la commande suivante dans le terminal:

grep -a nom du site mitmap-sslstrip.log | grep passwd --color=always.

Cette commande recherche dans le fichier la chaîne "passwd" et la colore. L'argument -a traite un fichier binaire comme s'il s'agissait de texte. Cela est nécessaire car le journal généré est un fichier de données.

Protégez-vous bien

Vos articles sont-ils encore à jour en 2026 ?

Notre IA analyse chaque article de votre site et vous dit exactement quoi corriger pour rester visible en 2026.

Lancer mon audit gratuit

Votre avis nous intéresse