Dernière mise à jour : 7 juillet 2023

Vous êtes-vous déjà demandé comment les pirates informatiques réussissent à détourner les sessions des utilisateurs ? Avez-vous déjà entendu parler des techniques de sniffing ou d’exploitation des failles XSS pour récupérer les cookies d’une victime ? Mais comment utilise-t-on réellement ces cookies une fois en notre possession ? Ces sujets sont souvent évoqués sur le web, mais les méthodes d’exploitation des cookies sont rarement expliquées.

Dans cet article, nous nous penchons sur l’exploitation des cookies. Présumons que vous avez déjà un cookie récupéré. Comment ? Par un sniffer, peut-être ? Ou via une attaque de type « man-in-the-middle » ? Même une simple accès à l’ordinateur d’un proche peut suffire. Cependant, peu importe la méthode. Notre objectif ici est précis : exploiter et utiliser ce cookie.

Qu’est-ce qu’un Cookie ?

Qu’est-ce qu’un cookie exactement ? En informatique, un cookie est un petit fichier texte qui est stocké par un site web sur votre disque dur via votre navigateur. Son principal rôle est de permettre au site que vous visitez de vous reconnaître.

Comment fonctionnent ces cookies ? Imaginez que vous retournez sur un site plusieurs jours après votre dernière visite. Le site demande alors votre cookie. S’il est toujours présent sur votre disque dur, le site lira les informations contenues dans le cookie et vous redirigera vers votre session sans nécessiter une nouvelle authentification.

Donc l’objectif principal d’un hacker est souvent de dérober le cookie de sa victime. Cela lui permettrait de se connecter au compte de celle-ci sans nécessité d’authentification, facilitant ainsi son intrusion.

J’ai le cookie de la victime mais comment l’exploiter ?

Vous possédez le cookie de la victime, mais comment l’exploiter ? Pour ce faire, vous aurez besoin des outils suivants :

- Greasemonkey : C’est une extension pour Firefox qui permet d’exécuter des scripts JavaScript sur différentes pages web.

- Cookie Injector : Il s’agit d’un script qui permet d’injecter une chaîne de cookies dans n’importe quelle page web.

Voici un exemple d’utilisation :

Une fois les deux outils installés, nous allons récupérer le cookie d’un compte Facebook sur un navigateur Chrome et l’injecter sur le navigateur Firefox. Le même principe s’applique pour l’utilisation des cookies des autres sites web.

Suivez les étapes ci-dessous :

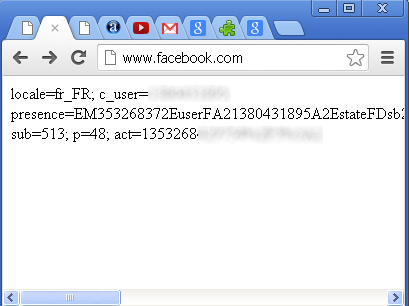

- Ouvrez votre navigateur Chrome et allez sur www.facebook.com, puis saisissez le login et le mot de passe.

- Ensuite, tapez dans la barre d’adresse le code suivant : « javascript:document.cookie ». Ceci vous permet de récupérer le cookie du compte Facebook.

- Copiez le cookie affiché.

- Ouvrez ensuite Facebook dans le navigateur Firefox.

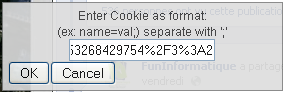

- Tapez les touches suivantes : ALT + C.

- Collez le cookie dans le champ de texte.

Relancez ensuite Facebook. Vous pouvez désormais accéder à votre session sur le navigateur Firefox sans avoir à entrer d’identifiant ni de mot de passe.

Pour accéder à la session d’une cible, il suffit de remplacer votre cookie par celui de la victime. »

N.B : Cet article a pour but d’informer et d’éduquer les utilisateurs sur les possibles vulnérabilités en ligne et non de promouvoir des activités malveillantes.

Besoin d'aide ? Posez votre question, FunInformatique vous répondra.