webshag een controletool voor webservers die op verschillende besturingssystemen werkt. Het is geschreven in Python en biedt onder andere: detecteren webdirectory tree, serverversie detecteren, om URL's te scannen. Het is inderdaad bijzonder gespecialiseerd in het ontdekken van "verborgen" mappen en bestanden dankzij verschillende methoden.

Het heeft ook een bestandsnaam- en directorynaam-fuzzer, wat handig kan zijn voor het ophalen van informatie die verborgen is door een onoplettende webmaster. Webshag werkt onder twee interfaces (Grafisch en CLI).

Webshag installeren

Onder linux:

wget http://www.scrt.ch/outils/webshag/ws110.tar.gz tar zxvf ws110.tar.gz chmod +x setup.linux.py ./setup.linux.py

Sous Windows:

Download het installatieprogramma vanaf het volgende adres: http://www.scrt.ch/ en voer vervolgens het uitvoerbare bestand uit.

Hoe webshag te gebruiken?

webshag vereist het volgende om volledig functioneel te zijn:

• Python 2.5/2.6

• wxPython 2.8.9.0 of hoger grafische bibliotheek

• De Nmap-tool

Na het installeren van Webshag, start u de applicatie ook in grafische modus, u heeft een interface met vier opties:

-

PSCAN

Hiermee kunt u de poorten van een website scannen die deze module gebruikt Nmap. Het werkt niet als Nmap niet is geïnstalleerd.

-

INFO

Met Info kunt u verschillende soorten informatie over het geanalyseerde domein verkrijgen.

-

SPIN

Met de spider kunt u een website in zijn geheel scannen, elke link, map of e-mailadres wordt genoteerd. Het is mogelijk om de map op te geven waarin de scan zal starten. Standaard wordt de root gekozen.

-

USCAN

USCAN maakt URL-scannen mogelijk. Met het overslaanveld kunt u parameters invoeren om bepaalde resultaten te negeren.

-

DONS

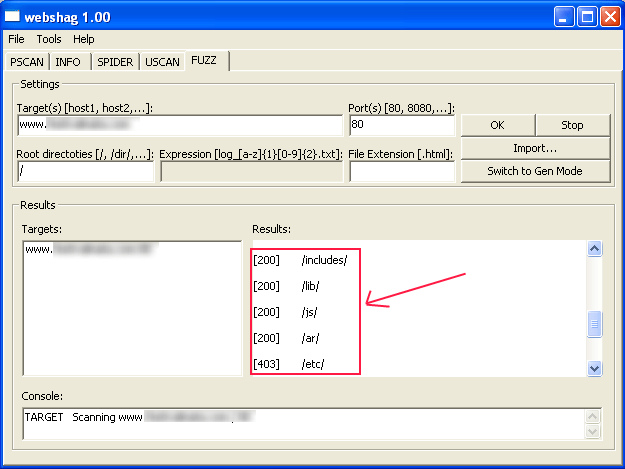

Met de FUZZ-module kunt u verborgen bestanden of pagina's vinden. Het kan in twee verschillende werkingsmodi worden gebruikt: lijstmodus en generatormodus. De lijstmodus is gebaseerd op drie lijsten met mapnamen, bestanden en algemene extensies. Op basis hiervan probeert het de verschillende lijsten op het doel uitvoerig uit.

Voorbeeld van gebruik

Om de fuzz-module te gebruiken, voert u de URL in die u wilt analyseren en klikt u vervolgens op “OK”. Na een paar minuten haalt webshag het pad op van de mappen die op de server worden gehost met het toegangstype.

In deze analyse kon ik bijvoorbeeld belangrijke mappen vinden zonder bescherming door htacess (zoals de map include en lib).

Hulp nodig ? Stel je vraag, FunInformatique zal je antwoorden.