Laatst bijgewerkt: 16 mei 2024

Terwijl bedrijven vaak aanzienlijke bedragen besteden aan het waarborgen van hun IT-beveiliging, nemen hackers vaak hun toevlucht tot uiterst minimalistische middelen om hun aanvallen voor te bereiden.

Deze asymmetrie is vrij opvallend, inderdaad veel hackers vinden hun prooi dankzij een simpele zoekopdracht op de Google-zoekmachine. Deze vragen worden in het jargon genoemd Google Dorks.

Wat zijn Google Dorks?

Een verzoek Google Dork is het gebruik van een zoekterm die geavanceerde zoekoperators bevat om informatie op een website te vinden die niet beschikbaar is met een traditionele zoekopdracht.

Le Google doken, ook wel genoemd Google hacken, kan informatie opleveren die moeilijk te vinden is via zogenaamde eenvoudige zoekopdrachten. Vaak zijn de zoekresultaten die door Google worden geretourneerd informatie die de website-eigenaar niet van plan was openbaar te maken.

Maar deze informatie is niet voldoende beschermd om deze risico's te voorkomen.

Door dit soort passieve aanvallen uit te voeren, kan Google dorks de volgende informatie verstrekken:

- Gebruikersnamen en wachtwoorden.

- E-mail lijsten.

- Gevoelige documenten.

- Persoonlijke, transactie- of financiële informatie (PIFI).

- Kwetsbaarheden van websites, servers of plug-ins.

Deze verkregen informatie kan voor veel illegale doeleinden worden gebruikt, waaronder cyberterrorisme, industriële spionage, identiteitsdiefstal, facebook account hacken en cyberstalking.

Om deze passieve aanvallen uit te voeren, gebruiken hackers specifieke zoekoperators. En zoals u zult zien, vereist het geen kennis van computerprogrammering. Ze zijn inderdaad binnen het bereik van elke Google-gebruiker.

De belangrijkste zoekoperators

| operator | Omschrijving | Voorbeeld van gebruik |

|---|---|---|

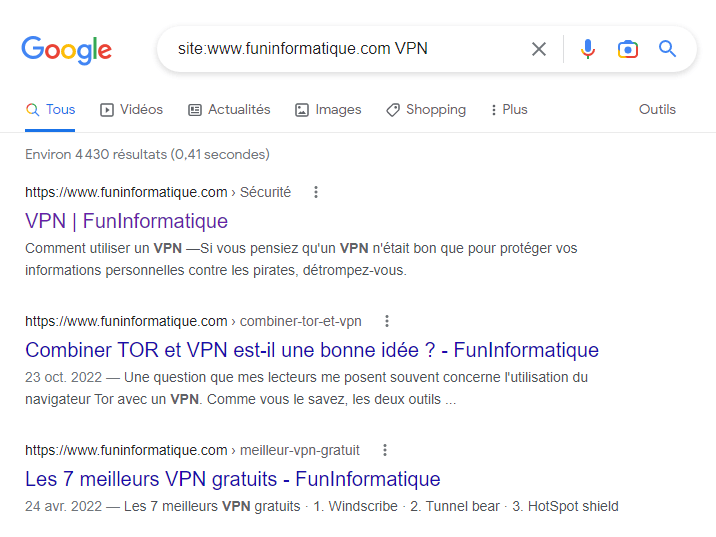

| website | geeft bestanden terug die zich op een bepaald domein bevinden | site: www.funinformatique.com-VPN vindt alle pagina's met het woord VPN in hun tekst en in de domein www.funinformatique.com |

| bestandstype ext | zonder spaties gevolgd door de extensie van het gewenste bestand zoals DOC, PDF, XLS of andere. Beperk de resultaten tot één type gegeven document |

bestandstype:pdf anonimiteit zal PDF-documenten retourneren met het woord anonimiteit |

| inurl | gevolgd door een bepaalde zin retourneert alle resultaten met diezelfde zin in de URL. | inurl:VPN vindt pagina's met het woord VPN in het URL-adres |

| In tekst | gevolgd door het woord of de zin waarnaar u op zoek bent, retourneert alle resultaten waarbij de zin of tekst voorkomt in de tekst van een webpagina. | titel:VPN vindt alleen pagina's met het woord VPN in de tekst |

U kunt zoeken door al deze operatoren te combineren om uiterst nauwkeurig en gericht te kunnen zoeken.

Als je bijvoorbeeld wilt zoeken naar documenten PDF of het woord "top secret" staat op de site funinformatique, zult u zeker een zoekopdracht van dit type moeten uitvoeren: “top secret” filetype:pdf site:www.funinformatique.com

Niet-limitatieve lijst van Google Dorks

Vind wachtwoorden

| Vraag | Resultaat |

|---|---|

| “http://*:*@www”-site | de wachtwoorden voor de pagina "site" opgeslagen als "http://gebruikersnaam:wachtwoord@www..." |

| bestandstype:bak inurl: »htaccess|passwd|schaduw| husers » |

reservekopieën van bestanden die informatie kunnen bevatten over gebruikersnamen en wachtwoorden |

| bestandstype:mdb inurl: »account|gebruikers|admin|admi nistrators|wachtwoord|wachtwoord » |

mdb-type bestanden die informatie kunnen bevatten over: wachtwoorden |

| intitle: »Index van » pwd.db | pwd.db-bestanden kunnen gebruikersnamen en versleutelde wachtwoorden |

| “Index van/” “Oudermap” “WS_ FTP.ini » bestandstype: ini WS_FTP PWD |

WS_FTP softwareconfiguratiebestanden die kunnen bevatten: wachtwoorden voor FTP-servers |

| inurl:wp-config -intext:wp-config “'DB_PASSWORD'” | Het wp-config-bestand van het WordPress CMS bevat de login en het wachtwoord voor de sitebeheerder |

Zoeken naar persoonlijke gegevens en vertrouwelijke documenten

| Vraag | Resultaat |

|---|---|

| bestandstype:xls inurl: »email.xls » | email.xls-bestanden die adressen kunnen bevatten |

| “telefoon * * *” “adres *” “e-mail” intitle: »curriculum vita » |

CV documenten |

| intitle:index.van financiën.xls | finances.xls-bestanden die informatie kunnen bevatten op bankrekeningen, financiële rapporten en creditcardnummers |

| intitle: »Index van » -inurl:maillog mailloggrootte | maillog-bestanden die e-mailberichten kunnen bevatten |

| intext: »Gegevens dumpen voor tabel 'orders' » | bestanden met persoonlijke informatie |

| bestandstype: reg reg +intext: »internetaccountbeheerder » | Deze Google-zoekopdracht onthult gebruikersnamen, pop3-wachtwoorden, e-mailadressen, verbonden servers en meer. In sommige gevallen kunnen ook de IP-adressen van gebruikers worden onthuld. |

Google sukkels verschenen in 2004, ze zijn nog steeds relevant en elke dag worden er nieuwe sukkels geboren! Bekijk deze link om de volledige lijst met Google-sukkels te bekijken: https://www.exploit-db.com/google-dorks/

Hoe kun je jezelf beschermen tegen Google-dorks?

Zoals je ziet is het voor hackers dan ook relatief eenvoudig om gevoelige documenten op internet te vinden. Dus hoe jezelf te beschermen? ?

Vermijd het plaatsen van gevoelige informatie

Zoekmachines scannen onvermoeibaar het internet en indexeren en monitoren elk apparaat, poort, IP-adres, pagina, enz.

Hoewel de publicatie van de meeste van deze verzamelde gegevens geen probleem vormt om openbaar te worden gemaakt. Een deel van de data wordt onbedoeld via zoekrobots openbaar gemaakt. Als gevolg hiervan kan een slecht geconfigureerd intranet onbedoeld vertrouwelijke documenten lekken.

Dus triviaal, de gemakkelijkste manier om jezelf te beschermen tegen dit soort lekkage is om: plaats geen gevoelige informatie online.

Zorg ervoor dat uw sites of webpagina's met gevoelige informatie niet kunnen worden geïndexeerd door zoekmachines. Bijvoorbeeld, GoogleUSPER biedt tools om volledige sites, URL's of kopieën in de cache uit de indexering van Google te verwijderen.

Een andere optie is omgebruik het robots.txt-bestand om te voorkomen dat zoekmachines sites indexeren.

Test en controleer regelmatig de kwetsbaarheden van uw sites

Profiteren van Google Dorks om proactief op regelmatige basis testprocedures voor kwetsbaarheden te implementeren. U kunt hiervoor de Google Hacking-database waarin het groeiende aantal zoekopdrachten wordt weergegeven waarin bestanden worden gevonden, waaronder gebruikersnamen, kwetsbare servers of zelfs bestanden met wachtwoorden.

Dus zoals je kunt zien, is de mythe van de geniale hacker in programmeren niet noodzakelijk een realiteit. alleenstaanden zoekopdrachten op google kan toegang verlenen tot wachtwoorden, vertrouwelijke documenten of om servers of plug-ins te vinden met voor iedereen bekende gebreken. Wees dus waakzaam. 😉

Geweldig je artikel!! Gefeliciteerd met het werk dat je doet.

Een heel duidelijk artikel. Heel erg bedankt voor het delen

geweldig artikel!

Bedankt, er staat een kleine fout onderaan de tabel "De belangrijkste zoekoperators": intitle>intext

Bedankt voor het artikel, ik kende dit onderwerp niet

Geweldig je artikel!!!! Ik ben een fan van deze site, maar zeg dat je de gebruikershandleiding niet hebt gegeven zodat we het konden testen

Mijn hoe krijgen we toegang?

Ik heb geprobeerd yjy niet gebeuren

Oneindig bedankt. Bravo! Gefeliciteerd met het werk dat je doet.

Bedankt MPR. U hoeft deze zoekopdrachten alleen maar in de Google-zoekmachine in te voeren.

Heel erg bedankt voor dit zeer goede artikel, maar ik heb een probleem, je hebt de "how to" van de verzoeken die je als voorbeeld gebruikt niet gegeven.