Les développeurs du projet Tor ont publié mercredi sur le blog officiel du projet un post accusant le FBI d’avoir versé 1 million de dollars à l’Université Carnegie Mellon pour mettre à profit leurs travaux permettant d’attaquer le réseau Tor et d’obtenir la véritable adresse IP des serveurs et des utilisateurs du réseau.

L’affaire a commencé en 2014 lorsque la présentation de l’université Carnegie Mellon avait été annulée au dernier moment pendant la conférence Balck Hat. L’université comptait expliquer comment rompre l’anonymat de Tor.

C’est pourquoi dans la journée de mercredi, le directeur de Tor, Roger Dingledine, a accusé l’université d’avoir monnayé ses découvertes avec le FBI pour la somme d’1 million de dollars.

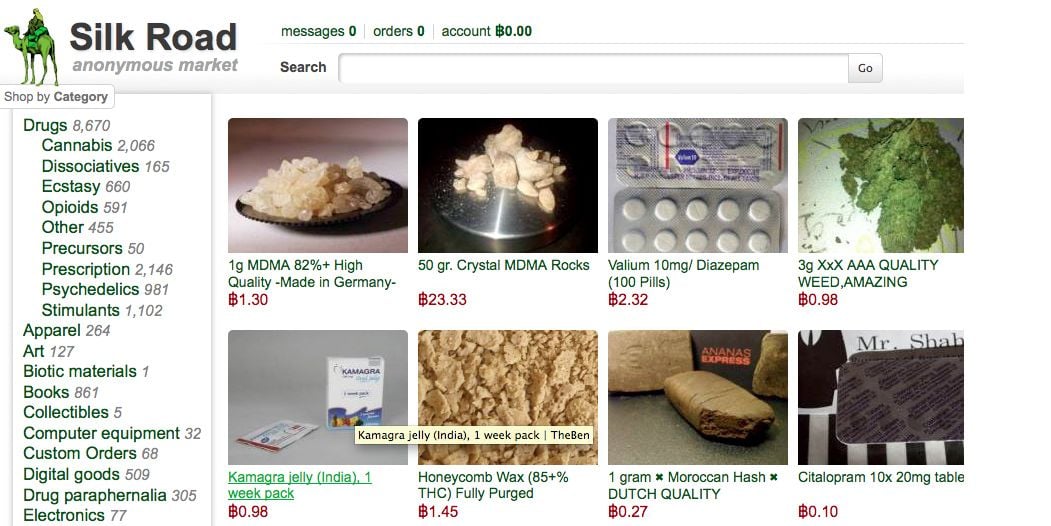

L’objectif du FBI a principalement été d’identifier les véritables adresses IP et ensuite de localiser les principaux administrateurs du portail SilK Road 2.0, une place de marché « Darknet » commercialisant toutes sortes de produits interdits, au premier rang desquels de la drogue. L’enquête a abouti à l’arrestation en janvier dernier de Brian Richard Farrell identifié comme le principal admin du site. De nombreux analystes se demandaient comment l’agence fédérale d’investigation avait vu identifier si rapidement les membres de cette plate-forme : on a maintenant la réponse.

Il est clair que les gouvernements n’aiment pas l’idée d’un monde où il est possible de discuter ou d’échanger des fichiers de façon entièrement anonyme, comme le propose le project Tor. Cepandant pour l’équipe de Tor, il s’agit là d’une attaque qui va à « l’encontre des libertés civiles », considérant qu’il y a peu de chances que le FBI ait obtenu un mandat pour agir de la sorte.

Pourtant, si cette manœuvre était confirmée, elle ne serait pas la première de ce type. En juillet 2014, la Russie avait annoncé offrir près de 4 millions de roubles – 85.000 euros – à ce celui qui serait capable de décrypter les données envoyées par l’intermédiaire du réseau Tor.

Besoin d'aide ? Posez votre question, FunInformatique vous répondra.